نرم افزارهای جاسوسی (هک گوشی آیفون)

هک گوشی آیفون هک گوشی اپل از راه دور و بدون دسترسی در این که محصولات شرکت اپل از گوشی گرفته تا لپ تاپ های آن همه از امنیت بالایی برخوردارند، هیچ شکی نیست. بسیاری از کاربران این شرکت نیز تنها به همین دلیل حاضرند پول زیادی را نسبت به محصولات شرکت های دیگر بپردازند تا خیالشان از بابت فاش نشدن اطلاعات شخصیشان راحت باشد.

امروز در این مطلب قصد داریم در رابطه با امنیت گوشی های هوشمند اپل صحبت کنیم و به این سوال پاسخ دهیم که آیا هک گوشی اپل امکان پذیر است؟

اگر هست از چه روش هایی می توان به هک گوشی اپل پرداخت؟

آیا هک گوشی اپل امکان پذیر است؟

این روزها سوال های زیادی در زمینه هک گوشی و دستگاه های هوشمند به گوشمان می رسد، سوال هایی مانند این که آیا گوشی آیفون هک می شود؟

آیا اپل آی دی را می توانیم هک کنیم؟ چگونه می توانیم به اطلاعات گوشی اپل دسترسی داشته باشیم؟

و کلی سوال دیگر که نه تنها درباره اپل بلکه درباره بسیاری از گوشی های هوشمند دیگر پرسیده می شود و اتفاقا جواب یکسانی برای تمام گوشی ها و دستگاه های هوشمند وجود دارد.

اگر بخواهیم به سوال های بالا پاسخ بدهیم باید بگوییم که به طور کلی تمام گوشی ها و دستگاه های هوشمند، چه آیفون، چه سامسونگ و یا هر برند دیگری قابل هک هستند و برای جاسوسی از آن ها باید یک راه نفوذ ایجاد کرد، که برای ایجاد این راه نفوذ نیازمند دانش برنامه نویسی و یا داشتن ابزارهای خاص می باشیم.

اما با توجه به این صحبت ها، پس منظور از امنیت بالای گوشی های اپل چیست؟

با گفتن یک مثال توضیح را کامل می کنیم. هر گوشی و یا تبلتی که با سیستم عامل اندروید کار می کند ویژگی های اصلی مشترکی دارند.

همانطور که پیش از این نیز گفتیم سیستم عامل اندروید یک سیستم عامل متن باز می باشد که این متن باز بودن کار را برای هکر ها راحت تر می سازد و سبب می شود تا نسبت به سیستم عامل های دیگر مانند iOS بیشتر در معرض خطر قرار بگیرد.

اما سیستم عاملی همچون iOS اختیارات محدود و کنترل شده ای را در اختیار کاربرانش می گذارد و به همین خاطر هم راه های نفوذ را تا حدی می بندد و به کاربر خود اجازه تغییراتی که باعث به خطر افتادن امنیت شود را نمی دهد.

البته که همیشه راهکاری برای تمام مسائل وجود دارد و در اینج برای هک گوشی اپل بهترین راهکار، جیلبریک کردن آن است.

جیلبریک در گوشی های اپل مانند روت در گوشی های اندروید، دسترسی های بیشتری را برای کاربر باز می کند و به این ترتیب راه برای نفوذ و هک کردن دستگاه هم باز تر و هموار تر می شود!

هک گوشی اپل از راه دور

صحبت های بالا گفته شد تا برسیم به این موضوع که آیا می توان گوشی اپل را از راه دور هک کرد ؟

آیا می توان به این گوشی ها نفوذ کرد و به اطلاعات آن دسترسی پیدا کرد؟

و سوال آخر این که چگونه و از چه راهی می توان هک گوشی اپل را انجام داد؟

تبلیغات و آموزش های جسته و گریخته درباره هک گوشی اپل یا نرم افزار هک آیفون، در سطح اینترنت به وفور دیده می شود که به جرئت می توان گفت هیچ کدام از آنها نمی توانند خواسته های شما را به طور کامل برآورده کنند.

چرا که در اکثر آموزش ها مطالبی را به شما خواهند گفت که پیش از یادگیری آن ها می بایست برنامه نویسی را به طور کامل بلد باشید تا بتوانید از آموزش ها سر در آورده و به هک گوشی اپل بپردازید.

اما راه دیگری هم برای هک گوشی اپل وجود دارد و آن استفاده از برنامه های قدرتمند و کارآمد است که توسط برنامه نویسان حرفه ای در سطح دنیا نوشته شده و در اختیار دیگران قرار می گیرد.

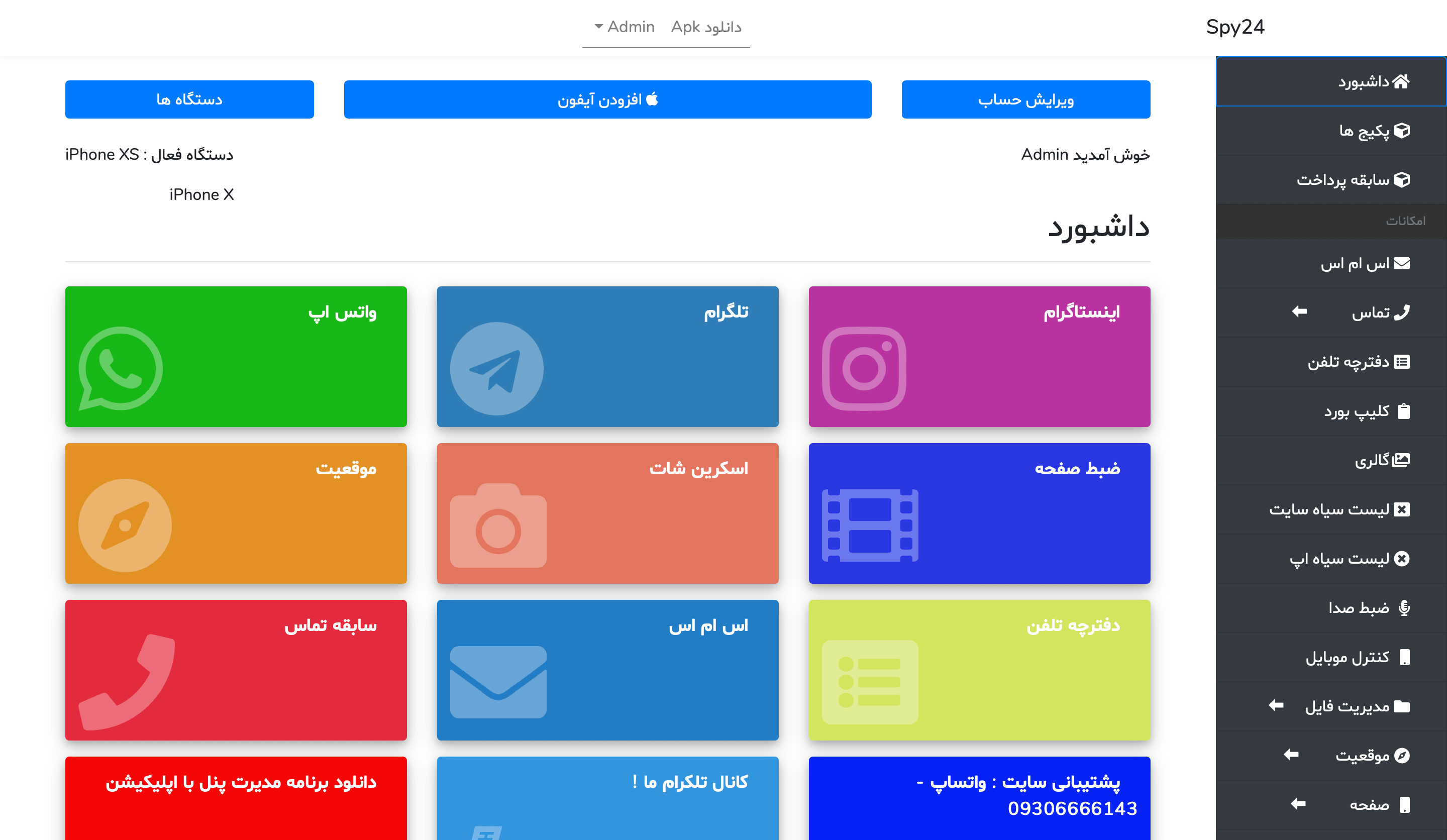

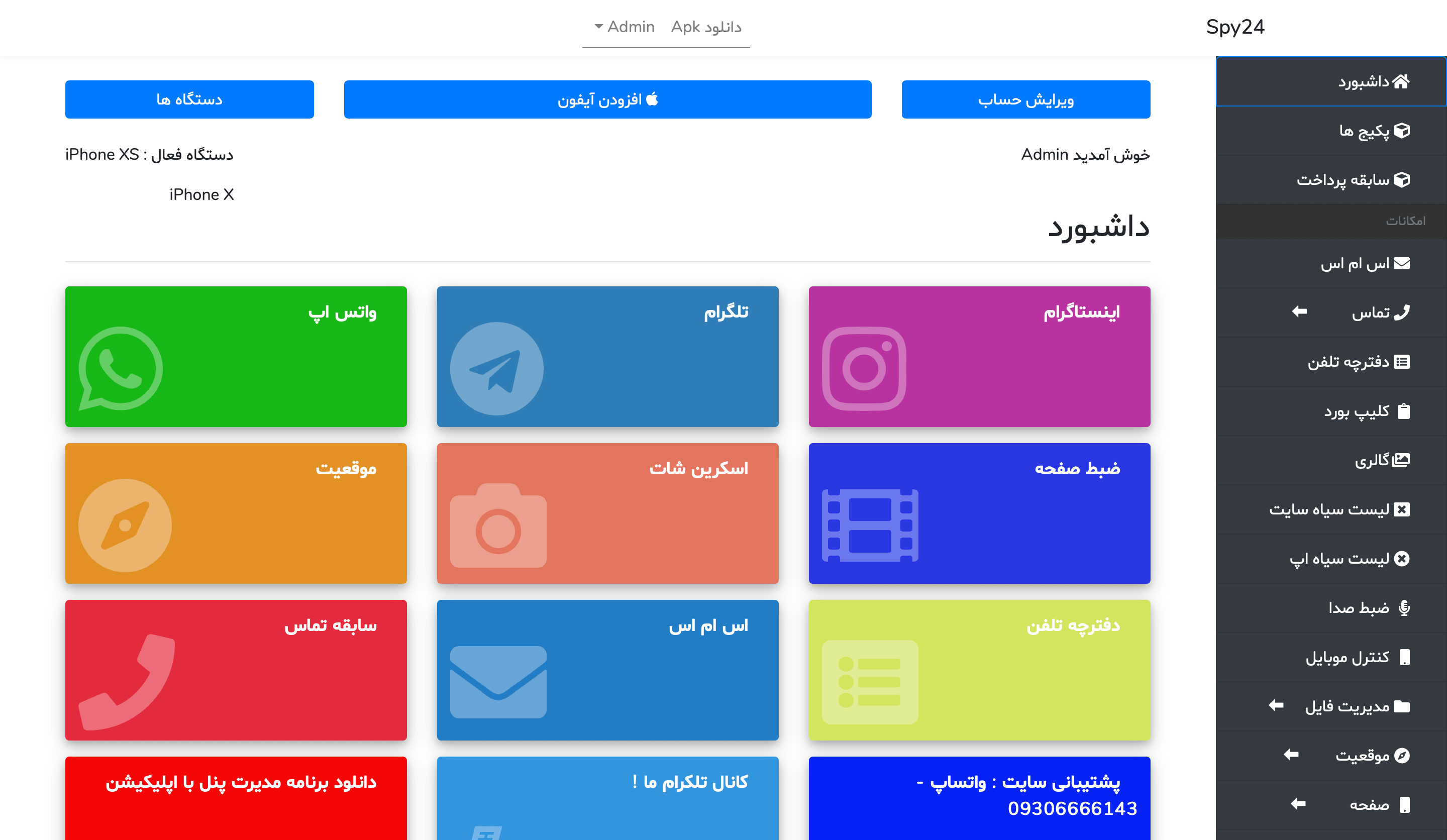

یکی از این برنامه ها که توانایی بالایی در هک انواع گوشی از راه دور دارد، برنامه spy24 می باشد که با استفاده از آن می توانید تنها با داشتن شماره تلفن و سریال گوشی شخص مورد نظرتان را هک کنید.

این برنامه قابلیت های فراوانی دارد که به برخی از آنها در زیر اشاره می کنیم.

- قابلیت مشاهده تماس ها و پیامک ها به همراه تاریخ و زمان آن ها

- مشاهده پیام های تلگرام ، اینستاگرام ، واتس اپ و…

- نمایش موقعیت مکانی لحظه ای بر روی نقشه

- امکان مسدود سازی وب سایت ها، برنامه ها و مخاطبین از راه دور

- هک گوشی آیفون و …

هک گوشی آیفون – ایا ایفون هک میشود ؟

این سوال ها که آیا آیفون هک می شود ؟ آیا می توانیم بر روی گوشی آیفون جاسوسی کنیم ؟ آیا می توانیم اپل آی دی را هک کنیم ؟ را نه تنها برای محصولات شرکت اپل بلکه برای دیگر تلفن و تبلت های هوشمند می توان پرسید و اتفاقا که تقریبا جواب یکسانی دارند.

به طور کلی برای هک کردن و نفوذ به دستگاه هوشمند مانند آیفون ۶، آیفون ۷ و… نیاز به ایجاد یک راه نفوذ دارید. دقیقا همین موضوع برای تلفن های اندرویدی هم به همین شکل است بنابراین منظور ما از امنیت بالای گوشی های آیفون چیست؟

با گفتن یک مثال توضیح را کامل می کنیم. هر دستگاهی مانند گوشی و تبلت که با سیستم عامل محبوب اندروید کار کند ویژگی های اصلی مشترکی دارد. سیستم عامل اندروید سیستم عاملی متن باز و البته با دسترسی های مدیریتی بسیار است که به کاربر امکانات بسیاری را می دهد.

همین موضوع باعث می شود تا این سیستم عامل بیشتر از دیگر سیستم عامل ها مانند iOS در معرض خطر هک شدن و نفوذ قرار گیرد.

امنیت نسبتاً بالاتر آیفون نسبت به گوشیهای اندرویدی و محبوبیت بالای آنها به یک دردسر برای پلیس و دیگر نهادهای قانونی کشورهای غربی تبدیل شده است. در گذشته یک کمپانی به نام GrayKey یک بازار ۳۰,۰۰۰ دلار برای شکستن قفل گوشی آیفون ارائه کرده بود اما چندی قبل اپل آن را از کار انداخت. حالا یک کمپانی دیگر به نام DriveSavers ادعا میکند راه تازهای برای هک کردن گوشیهای آیفون یافته است.

تا جایی که می دانیم DriveSavers در زمینه بازیابی اطلاعات فعالیت دارد و حالا ادعا میکنید به یک راهکار نرم افزاری برای هک کردن گوشیهای آیفون دست یافته است که قادر به شکستن طولانیترین کلمههای عبور است. جالب اینکه بر خلاف GrayKey که صرفاً به دولتها خدمت ارائه میکرد، DriveSavers به مصرف کنندگان هم خدمت ارائه میکند و میتوان برای هک کردن قفل گوشی خود به آنها مراجعه کرد. DriveSavers ادعا میکند موفقیت راهکار نرم افزاری آنها در شکستن قفل گوشیهای آیفون ۱۰۰ درصد است.

به گفته این کمپانی راهکار آنها فارغ از نسخه سیستم عامل و طول کلمه عبور دستگاه، قادر به شکستن قفل کلیه گوشیهای آیفون و تبلت های اپل است. در حال حاضر چگونگی کارکرد و نحوه استفاده از سرویس شکستن قفل آیفون DriveSavers مشخص نیست و هنوز نمیدانیم همانند GrayKey از یک باکس سخت افزاری تشکیل شده یا صرفا یک راهکار نرم افزاری است. همچنین هزینه استفاده از این سرویس مشخص نیست. اما خبر خوب اینکه DriveSavers فقط قفل گوشیهایی را میشکند که مراجعه کننده ثابت کند خود او مالک آن است.

تاکنون اپل به انتشاراین گزارش واکنش نشان نداده است و هیچ کس نمیتواند بگوید شانس موفقیت راهکار DriveSavers حتمی است یا نه. در آن سو بر کسی پوشیده نیست اپل به شدت تمایل دارد گوشیهای آیفون ایمن بمانند، بنابراین دور از انتظار نیست هم اکنون سرگرم تلاش برای یافتن یک نقص امنیتی شناسایی نشده در سیستم عامل iOS باشد.

DriveSavers میگوید آنها افزون بر گوشیها و تبلت های اپل، قادر به شکستن قفل گوشیهای اندرویدی ساخت سامسونگ، BlackBerry و همچنین کامپیوترهای ویندوزی هستند. گفته می شود هزینه استفاده از این سرویس به ازای هر گوشی ۳۹۰۰ دلار است.

جهت کسب اطلاعات بیشتر درباره مکانیزم کاری spy24 و مشاهده فیلم آموزش نصب و نحوه عملکرد این برنامه می توانید بر روی لینک قرمز رنگ زیر کلیک نمایید.هک با شماره موبایل با نرم افزار spy24

برنامه SPY24 :

که اولین مورد از قوانین سایت و مهمترین آن مقابله با هک میباشد و هر گونه سو استفاده و استفاده نادرست از آموزش ها و برنامه های وبسایت SPY24 بر عهده کاربر می باشد.

سامانه مراقبت از خانواده (SPY24) نام یک نرم افزار موبایل با نصب و فعالسازی بسیار ساده می باشد که به والدین امکان کنترل و مدیریت فعالیت فرزندان در شبکه های مجازی موبایلی را می دهد.

در زیر می توانید برخی از امکانات برنامه SPY24 را مشاهده نمایید:

- نظارت بر تماس ها و پیامک ها به همراه تاریخ و زمان

- گزارش پیام های تلگرام ، اینستاگرام ، واتس اپ و…

- موقعیت لحظه مستمر و مسیر های پیموده شده

- وب سایت های بازدید شده و برنامه های اجرا شده

- با قابلیت پنهان سازی ۱۰۰ درصد برنامه و مدیرت راه دور

- امکان مسدود سازی وب سایت ها، برنامه ها و مخاطبین از راه دور

در ماه اوت گذشته گوگل هشدار داد که بیش از 1 میلیارد کاربر اپل ممکن است داشته اند اپل خود را هک در طی یک دوره دو ساله فقط با مراجعه به یک وب سایت خاص ، دسترسی هکرها به همه چیز در آیفون قربانی امکان پذیر بود.

فقط تکنسین کامپیوتر نیستن که می توانم گوشی شما را هک کنم امروزه هر کسی می تواند گوشی آیفون شما را به صورت کامل دسترسی پیدا کنم به تمام اطلاعات مورد نظر شما شما می توانید به وب سایت هایی مانند SPY24 با نرم افزار جاسوسی می تواند گوشی شما را به صورت کامل هک کنم

آیا شخصی هر کاری را که از طریق ایفون انجام می دهید تماش می کند؟

هک گوشی آیفون SPY24 نام یک ازبهترین نرم افزار جاسوسی اپل است

آیا هک گوشی آیفون شخصی که هک شده است آیا هکر می تواند به تمام اطلاعات ما دست پیدا کند؟

وقتی کسی آیفون شما را با افزار جاسوسی می کند ، به طور بالقوه به خصوصی ترین اطلاعات شما دسترسی پیدا می کند.

این شامل ایمیل ها ، پیام های متنی و گپ ، تاریخچه مرورگر ، عکس ها ، داده های حساب آنلاین (گذرواژه ها و نام های کاربری و غیره) و مکان GPS است. علاوه بر این ، بیشتر نرم افزارهای جاسوسی iOS حتی می توانند در تماس های تلفنی شما گوش فرا دهند. هکرها می توانند به هر چیزی که از طریق ایفون شما ذخیره یا منتقل شده دسترسی داشته باشند.

چقدر برای هکرها آسان است؟

باز هم برخلاف آنچه بیشتر مردم فکر می کنند – هرکسی اگر ابزار مناسبی داشته باشد می تواند هکر باشد.

خبر بد این است که نرم افزارهای جاسوسی مورد نیاز برای هک آیفون را می توانید بسیار ارزان خریداری کنید – برنامه هک گوشی آیفون از 30 دلار در ماه.

هک کردن فقط به کسانی که دانش کامپیوتر تخصصی دارند اختصاص ندارد. این روزها هرکسی که بتواند از آیفون استفاده کند قادر است در عرض چند دقیقه افزار جاسوسی سرقت داده را نصب کند.

چه کسی می تواند نرم افزارهای جاسوسی را بر روی ایفون شما نصب کند؟

یک هکر می تواند هر کسی در اطراف شما باشد ، از یک همسر ، یک کارفرمای یا حتی یک غریبه کاملاً کامل در قالب یک هکر حرفه ای تشخیص آن واقعاً غیرممکن است – خصوصاً که نرم افزارهای جاسوسی به راحتی در دسترس هستند و استفاده از آنها آسان است.

برای اکثر افراد ، در مقایسه با یک غریبه کاملاً احتمال هک شدن توسط شخصی که می شناسید بسیار زیاد است.

چرا کسی آیفون شما را هک می کند؟

دلایل زیادی وجود دارد که ممکن است شخصی تصمیم بگیرد شما را هک کند. دلایل اصلی یا سود مالی است یا جمع آوری اطلاعات مربوط به جنبه ای از زندگی شخصی شما.

در اینجا چند نمونه از این که چرا کسی نرم افزارهای جاسوسی را بر روی ایفون شما نصب می کند و چگونه می تواند از داده های خصوصی شما سو استفاده کند وجود دارد:

- برنامه هک ایفون رایج ترین کاربرد نرم افزار جاسوسی آیفون است. برخی از نمونه های نوع مکالمه مجازی که به طور منظم مشاهده می کنیم عبارتند از:

- دسترسی به پیام های خصوصی برای استفاده در طلاق

- نظارت بر موقعیت GPS توسط همسر هک گوشی آیفون

- نظارت کامل بر دستگاه های غیر مجاز توسط کارفرمایان

- سرقت هویت. هنگامی که آنها به اطلاعات شخصی شما دسترسی پیدا کنند ، یک هکر می تواند هویت شما را کاملاً بدزدد. آنها ممکن است از اطلاعات شما برای افتتاح حساب های بانکی جدید ، گرفتن وام یا موارد بدتر استفاده کنند. این توانایی این را دارد که زندگی شما را به طور کامل نابود کند و شما را در یک کوه بدهی رها کند که ایجاد نکرده اید – یا حداقل باعث ایجاد فشار عظیم و اتلاف وقت زیادی می شود.

- سرقت پول. اگر یک هکر موفق به سرقت اطلاعات مربوط به امور مالی شما شود ، معمول است که آنها با استفاده از اطلاعات شما به صورت آنلاین اقلام را خریداری کنند ، از مخاطبین شما پول بخواهند یا به راحتی از حساب های بانکی شما پول بگیرند.

- فروش داده های خود. بسیاری از هکرها با جمع آوری داده ها از تعداد زیادی از قربانیان و سپس فقط فروش اطلاعات به دیگران که هر طور که بخواهند از آنها استفاده می کنند ، سریع درآمد کسب می کنند. بسته های کامل شناسنامه می توانند هر یک تا 100 دلار به فروش برسند ، با توجه به اینکه هکرها معمولاً این داده ها را به صورت دسته های بزرگ به فروش می رسانند. اگر این اتفاق برای شما بیفتد ، ممکن است هکرهای پیچیده دیگری در آینده شما را هدف قرار دهند.

- سیاه نمایی. هکرها می توانند از داده هایی که به سرقت برده اند برای سیاه نمایی شما استفاده کنند. این معمولاً چیزی در امتداد زیر است:

“[x] دلار به من پرداخت کنید در غیر این صورت این تصاویر و فیلم ها را برای همه مخاطبین شما ارسال می کنم.

اپل محافظت از خود را دشوارتر می کند …

شاید بدترین چیز در مورد نرم افزارهای جاسوسی آیفون این باشد که اپل می تواند کارهای بیشتری برای محافظت از مشتریان خود انجام دهد.

بر خلاف اندروید ، اپل به شرکت های امنیتی اجازه نمی دهد برنامه هایی در App Store رسمی خود ارائه دهند که بتواند آیفون شما را برای جاسوسی یا نشانه های هک اسکن کند.

این بدان معنی است که شما به عنوان یک کاربر اپل هیچ راهی آسان برای دانستن اینکه آیا هک شده اید نداشته اید ، مگر اینکه دقیقاً بدانید که به دنبال چه چیزی بگردید.

تنها گزینه دیگر شما این بود که تلفن شما توسط یک شرکت امنیت شبکه قانونی دیجیتال تجزیه و تحلیل شود ، که ممکن است هفته ها طول بکشد و صدها یا حتی هزاران هزینه داشته باشد.

و فقط تکنسین های خبره کامپیوتر نیستند که می توانند آیفون شما را هک کنند. امروزه ، تقریباً هرکسی می تواند این کار را انجام دهد. همه آنها به دسترسی به نرم افزار ارزان قیمت و توانایی پیروی از چند دستورالعمل ساده نیاز دارند

آیا شخصی هر کاری را که از طریق ایفون انجام می دهید تماشا می کند؟

وقتی کسی آیفون شما را با افزار جاسوسی هک می کند ، به طور بالقوه به خصوصی ترین اطلاعات شما دسترسی پیدا می کند.

این شامل ایمیل ها ، پیام های متنی و گپ ، تاریخچه مرور ، عکس ها ، داده های حساب آنلاین (گذرواژه ها و نام های کاربری و غیره) و مکان GPS است. علاوه بر این ، بیشتر نرم افزارهای جاسوسی iOS حتی می توانند در تماس های تلفنی شما گوش فرا دهند.

اساساً ، هکرها می توانند به هر چیزی که از طریق ایفون شما ذخیره یا منتقل شده دسترسی داشته باشند.

چقدر برای هکرها آسان است؟

باز هم برخلاف آنچه بیشتر مردم فکر می کنند – هرکسی اگر ابزار مناسبی داشته باشد می تواند هکر باشد.

خبر بد این است که نرم افزارهای جاسوسی مورد نیاز برای هک آیفون را می توانید بسیار ارزان خریداری کنید – از 30 دلار در ماه.

هک کردن فقط به کسانی که دانش کامپیوتر تخصصی دارند اختصاص ندارد. این روزها هرکسی که بتواند از آیفون استفاده کند قادر است در عرض چند دقیقه افزار جاسوسی سرقت داده را نصب کند.

چه کسی می تواند نرم افزارهای جاسوسی را بر روی ایفون شما نصب کند؟

یک هکر می تواند هر کسی در اطراف شما باشد ، از یک همسر حسود ، یک کارفرمای فضول یا حتی یک غریبه کاملاً کامل در قالب یک هکر حرفه ای ، استالکر یا کلاهبردار. تشخیص آن واقعاً غیرممکن است – خصوصاً که نرم افزارهای جاسوسی به راحتی در دسترس هستند و استفاده از آنها آسان است.

برای اکثر افراد ، در مقایسه با یک غریبه کاملاً احتمال هک شدن توسط شخصی که می شناسید بسیار زیاد است.

با این حال ، لازم به ذکر است که اگر می توانید “هدف با ارزش بالا” شناخته شوید ، زیرا یک شغل مهم یا مشابه آن دارید ، در معرض خطر بیشتری از نظر یک هکر حرفه ای قرار دارید ، که ممکن است شما را بر اساس اعتبار شما هدف قرار دهد.

چرا کسی آیفون شما را هک می کند؟

دلایل زیادی وجود دارد که ممکن است شخصی تصمیم بگیرد شما را هک کند. دلایل اصلی یا سود مالی است یا جمع آوری اطلاعات مربوط به جنبه ای از زندگی شخصی شما.

در اینجا چند نمونه از این که چرا کسی نرم افزارهای جاسوسی را بر روی ایفون شما نصب می کند و چگونه می تواند از داده های خصوصی شما سو abuse استفاده کند وجود دارد:

- پیاده روی سایبری . Cyberstalking رایج ترین کاربرد جاسوسی آیفون است که به دلایل مختلف برای نگه داشتن زبانه ها استفاده می شود – در درجه اول توسط شخصی که شخصاً شما را می شناسد. برخی از نمونه های نوع مکالمه مجازی که به طور منظم مشاهده می کنیم عبارتند از:

- دسترسی به پیام های خصوصی برای استفاده در طلاق

- نظارت بر موقعیت GPS توسط همسر حسود

- نظارت کامل بر دستگاه های غیر مجاز توسط کارفرمایان

- سرقت هویت . هنگامی که آنها به اطلاعات شخصی شما دسترسی پیدا کنند ، یک هکر می تواند هویت شما را کاملاً بدزدد. آنها ممکن است از اطلاعات شما برای افتتاح حساب های بانکی جدید ، گرفتن وام یا موارد بدتر استفاده کنند. این توانایی این را دارد که زندگی شما را به طور کامل نابود کند و شما را در یک کوه بدهی رها کند که ایجاد نکرده اید – یا حداقل باعث ایجاد فشار عظیم و اتلاف وقت زیادی می شود.

- سرقت پول . اگر یک هکر موفق به سرقت اطلاعات مربوط به امور مالی شما شود ، معمول است که آنها با استفاده از اطلاعات شما به صورت آنلاین اقلام را خریداری کنند ، از مخاطبین شما پول بخواهند یا به راحتی از حساب های بانکی شما پول بگیرند.

- فروش داده های خود . بسیاری از هکرها با جمع آوری داده ها از تعداد زیادی از قربانیان و سپس فقط فروش اطلاعات به دیگران که هر طور که بخواهند از آنها استفاده می کنند ، سریع درآمد کسب می کنند. بسته های کامل شناسنامه می توانند هر یک تا 100 دلار به فروش برسند ، با توجه به اینکه هکرها معمولاً این داده ها را به صورت دسته های بزرگ به فروش می رسانند. اگر این اتفاق برای شما بیفتد ، ممکن است هکرهای پیچیده دیگری در آینده شما را هدف قرار دهند.

- سیاه نمایی . هکرها می توانند از داده هایی که به سرقت برده اند برای سیاه نمایی شما استفاده کنند. این معمولاً چیزی در امتداد زیر است:

“[x] دلار به من پرداخت کنید در غیر این صورت این تصاویر و فیلم ها را برای همه مخاطبین شما ارسال می کنم.”

…

چگونه می توان افزار جاسوسی ایفون را تشخیص داد؟

اکنون ، چند شاخص وجود دارد که می تواند آیفون شما را به خطر بیندازد مانند: آیا باتری شما سریعتر از حد نرمال تمام می شود؟ آیا تلفن شما داغتر از حد معمول است؟

اما همانطور که احتمالاً قبلاً هم گفته اید ، این علائم دور از ذهن نیستند ، به خصوص اینکه باتری ها با افزایش سن تخریب می شوند و دستگاه ها ممکن است در ماه های تابستان داغتر شوند و غیره

با جاسوسی در حال حاضر کار بهتر بهتر در جلوگیری از شناسایی ، انجام آن تقریبا غیرممکن است. شما به سادگی نمی توانید به این علائم بصری اعتماد کنید.

به همین دلیل SPY24 را ایجاد کردیم.

اینکه اپل به برنامه های اسکن نرم افزارهای جاسوسی در فروشگاه اپل خود اجازه نمی دهد ، در اسپای۲۴ ، ما یک راه حل ابتکاری برای مشکل فزاینده نرم افزارهای جاسوسی توسعه داده ایم …

اسپای۲۴ برنامه ای برای رایانه شما است که می توانید با استفاده از آن آیفون خود را اسکن کرده و تشخیص دهید شخصی افزار جاسوسی نصب کرده است. در اینجا دلیل آن برای ایمن نگه داشتن ایفون مناسب است:

- به راحتی بر روی رایانه شخصی خود نصب می شوید – فقط ایفون خود را متصل کرده و دستورالعمل های آسان روی صفحه را دنبال کنید.

- فقط چند کلیک و 2 دقیقه طول می کشد تا دستگاه خود را اسکن کنید.

- هیچ چیزی روی آیفون شما نصب نشده است ، بنابراین یک هکر نمی داند که شما با افزار اسکن کرده اید.

افزار جاسوسی ضد آیفون را برای اسکن

انواع نرم افزارهای جاسوسی آیفون

1. برنامه های جاسوسی پنهان

برنامه های جاسوسی پنهان متداول ترین نوع جاسوسی آیفون هستند. این هزینه ها را می توان به راحتی با پرداخت 30 دلار خریداری کرد.

آنها توانایی پنهان شدن در آیفون شما را دارند و به تعداد زیادی از اطلاعات شخصی شما از جمله پیام های فوری ، ایمیل ها ، موقعیت مکانی در زمان واقعی ، عکس ها و سایر موارد دسترسی پیدا می کنند.

این نوع افزار جاسوسی برای نصب نیاز به دسترسی فیزیکی هکر به دستگاه قربانی برای چند دقیقه دارد. پس از نصب ، هکر می تواند از راه دور تمام فعالیت های دستگاه آلوده را کنترل کرده و حتی در برخی موارد میکروفون و دوربین ها را روشن کرده و از راه دور تماشا کند.

2. حمله پشتیبان iCloud

یک روش جایگزین در دسترس هکرهایی که می خواهند داده های آیفون را بدزدند ، iCloud Backup Attack است. این زمانی است که یک هکر ، برخلاف اینکه به دنبال دستگاه فیزیکی شما برود ، پشتیبان گیری از دستگاه شما را که در حساب iCloud شما ذخیره شده است ، هدف قرار می دهد.

این خطرناک است زیرا اگر یک هکر به نسخه پشتیبان شما دسترسی پیدا کند ، آنها می توانند تمام داده هایی را که از آنها پشتیبان تهیه کرده اید بارگیری کنند یا حتی کل آیفون شما را شبیه سازی کنند.

این نوع حمله نیازی به دسترسی به دستگاه ندارد ، اما لازم است هکر مشخصات ورود به سیستم Apple ID قربانی را داشته باشد. و از آنجا که 100٪ از طریق اینترنت انجام می شود ، تشخیص آن تقریباً غیرممکن است.

خوشبختانه محافظت از آن با فعال کردن احراز هویت دو عاملی با Apple ID کاملاً آسان است.

3. سرکش برنامه های سازمانی

این نوع هک متکی به دور زدن تدابیر شدید امنیتی App Store با نصب برنامه ها به روشی متفاوت است. این از روشی استفاده می کند که معمولاً مختص توسعه دهندگان برنامه ها و شرکت های بزرگتر است که به برنامه های “سفارشی” خود نیاز دارند.

این روش به هکرها اجازه می دهد برنامه هایی را که توسط اپل تأیید نشده اند ، روی Spaware نصب کنند ، روی تلفن شما نصب کنند.

برنامه های شرکتی سرکش کاملاً قابل رویت نیستند ، اما هکرها اغلب به این برنامه ها نامی بی صدا می دهند یا آنها را در یک پوشه ابزار پنهان می کنند تا مورد توجه قرار نگیرند.

همچنین به اندازه یک برنامه جاسوسی مخفی قدرتمند و مزاحم نیست ، اما با طیف وسیعی از دستگاه ها سازگار است.

4. سو Mis استفاده از برنامه های قانونی

از برنامه های از پیش نصب شده مانند “یافتن من” و “Google Maps” می توان برای به اشتراک گذاشتن مکان قربانی با یک هکر سو استفاده کرد. برای اینکار لازم است هکر برای مدت کوتاهی به دستگاه قربانی دسترسی پیدا کند.

همچنین یک هکر می تواند برای ورود به سیستم ، مرورگر وب دستگاه را به منظور جمع آوری تاریخچه مرورگر و جزئیات ورود به سیستم آنلاین حساب ، وارد حساب کاربری خود کند.

از آنجا که هیچ برنامه یا کد مخربی نصب نشده است ، بسیار آسان است که این نوع حمله ماهها یا حتی سالها مورد توجه قرار نگیرد ، در این زمان ، هکر اطلاعات زیادی کسب کرده است.

5. بهره های ZeroDay هک گوشی آیفون اپل از راه دور

بهره برداری از ZeroDay تا حدودی نادر است ، اما می تواند برای کسانی که تحت تأثیر قرار گرفته اند ویرانگر باشد.

آنها Zero-day نامیده می شوند زیرا این سوits استفاده ها هنوز توسط محققان امنیتی کشف نشده اند و به همین ترتیب هنوز هیچ تعمیراتی برای برنامه ها / دستگاه هایی که تحت تأثیر قرار گرفته اند منتشر نشده است.

سو explo استفاده های Zero-Day معمولاً وقتی هکرها به ضعف سیستم عامل ها یا برنامه های شخص ثالث پی می برند ، ایجاد می شوند.

هنگامی که این ضعف آشکار شد ، بلافاصله مورد سو استفاده قرار می گیرد ، و توسعه دهندگان در تلاشند تا مشکل را هر چه سریعتر برطرف کنند تا خطر اطلاعات کاربر خود را به حداقل برسانند.

اگر Zero-day در یک برنامه یا دستگاه محبوب پیدا شود ، این می تواند میلیون ها کاربر را تحت تأثیر قرار دهد. در برخی موارد ، سو explo استفاده های پیشرفته تر حتی می توانند دستگاهی را با افزار جاسوسی آلوده کنند بدون اینکه نیازی باشد که هکر دستگاه قربانی را لمس کند.

بهترین روش ها برای محافظت از آیفون در برابر نرم افزارهای جاسوسی:

- به طور منظم دستگاه خود را از نظر جاسوسی و سایر تهدیدات امنیتی با ابزار مناسب اسکن کنید. SPY24 فقط با چند کلیک ساده می تواند دستگاه شما را از نظر هک شدن اسکن کند.

- آیفون خود را به آخرین نسخه iOS به روز کنید. این اطمینان می دهد که دستگاه شما در برابر اشکالات جدید و آسیب پذیری های کشف شده محافظت می کند.

- هک گوشی آیفون اپل از راه دور

- مشابه موارد بالا ، همچنین اطمینان حاصل کنید که برنامه های خود را به روز نگه دارید.

- از رمز عبور قوی استفاده کنید. فقط از 4 عدد استفاده نکنید و از روز تولد خود استفاده نکنید.

- فقط برنامه ها را از فروشگاه App رسمی نصب کنید. برنامه های نصب شده از فروشگاه های برنامه شخص ثالث اغلب می توانند شامل بدافزار باشند.

- با Apple ID خود از احراز هویت دو عاملی استفاده کنید. این حساب اغلب حاوی اطلاعات پشتیبان گیری شده از ایفون شما است ، بنابراین محافظت از این مورد نیز مهم است.

- روی پیوندهای موجود در ایمیل یا متن مخاطبینی که نمی شناسید کلیک نکنید. همچنین در هنگام مرور اینترنت مراقب پیوندهایی باشید که روی آنها کلیک می کنید.