آموزش تست نفوذ حملات sql injection

آموزش تست نفوذ حملات sql injection

در ابتدای شروع و آشنایی با دستورات حملات SQL Injection ابتدا موضوع را این گونه بیان می کنیم که غالباً برنامههای کاربردی وب، از پایگاههای داده، برای سازماندهی و سرعت بخشی در دسترسی به اطلاعات و دادهها در صفحات وب استفاده مینمایند. برنامههای کاربردی وب، دادهها و اطلاعات را بهعنوان ورودی از کاربر دریافت نموده و سپس در قالب یک کوئری به سمت پایگاه داده ارسال نموده و پایگاه داده با توجه به کوئری موردنظر، جواب را به سمت مرورگر کاربر ارسال مینماید.

حملات SQL Injection بهعنوان یکی از خطرناکترین نوع حمله در سطح وب شناخته میشود. دستورات SQLi به هکر یا تستر نفوذ کمک می کند تا با استفاده از قواعد و قوانین خاصی، با برنامه کاربردی وب، شروع به ارسال داده، به سمت پایگاه داده نماید و سعی بر آن دارد تا پایگاه داده را مجاب به اجرای کوئری های خاص خود کند.

-

آشنایی با کاربردها و انواع مختلف شبکه

در این مقاله قصد داریم تا اطلاعات مفیدی را در خصوص انواع مختلف شبکه و کاربرد آن در حوزه فناوری اطلاعات و ارتباطات برای شما خوانندگان عزیز و محترم به اشتراک بگذاریم؛ تا پایان این متن همراه ما باشید. مراحل آموزش و یادگیری امنیت شبکه منظور از شبکه چیست؟ شبکه را میتوان در معنای لغوی آن به مجموعه ای از…

بیشتر بخوانید » -

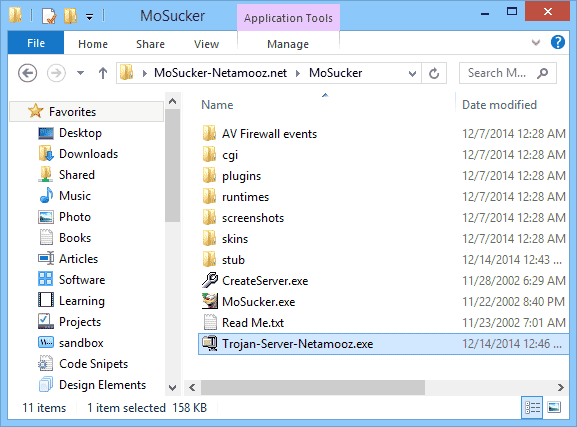

ایجاد سرور تروجان با MoSucker ویندوز

ایجاد سرور تروجان با mosucker چه روشی دارد ؟ MoSucker یکیاز از سایر ابزارهای ایجاد سرور تروجان میباشد . شما با استفاده از این ابزار یک سرور تروجان ساخت میکنید و آن را به سیستم قربانی می فرستید . بعداز اجرای این تروجان سرور در سیستم قربانی , یک پل ارتباطی بین سیستم شما و قربانی هموار میشود که با…

بیشتر بخوانید » -

برنامه هک دزدگیر ماشین | هک ریموت کنترل درب پارکینگ

سرقت و هک سسیستم امنیتی خودروبر با استفاده از لپ تاپ هک کردن فقط نفوذ به کامپیوتر دیگران نیست. بلکه امروز سیستم های امنیتی خودرو, دوربین های مداربسته, سیستم امنیتی بانک ها و سازمان ها و… به راحتی با استفاده از نرم افزار هک می شود. بدون شک سیستم امنیتی که در آن نرم افزار به کار رفته باشد. به…

بیشتر بخوانید » -

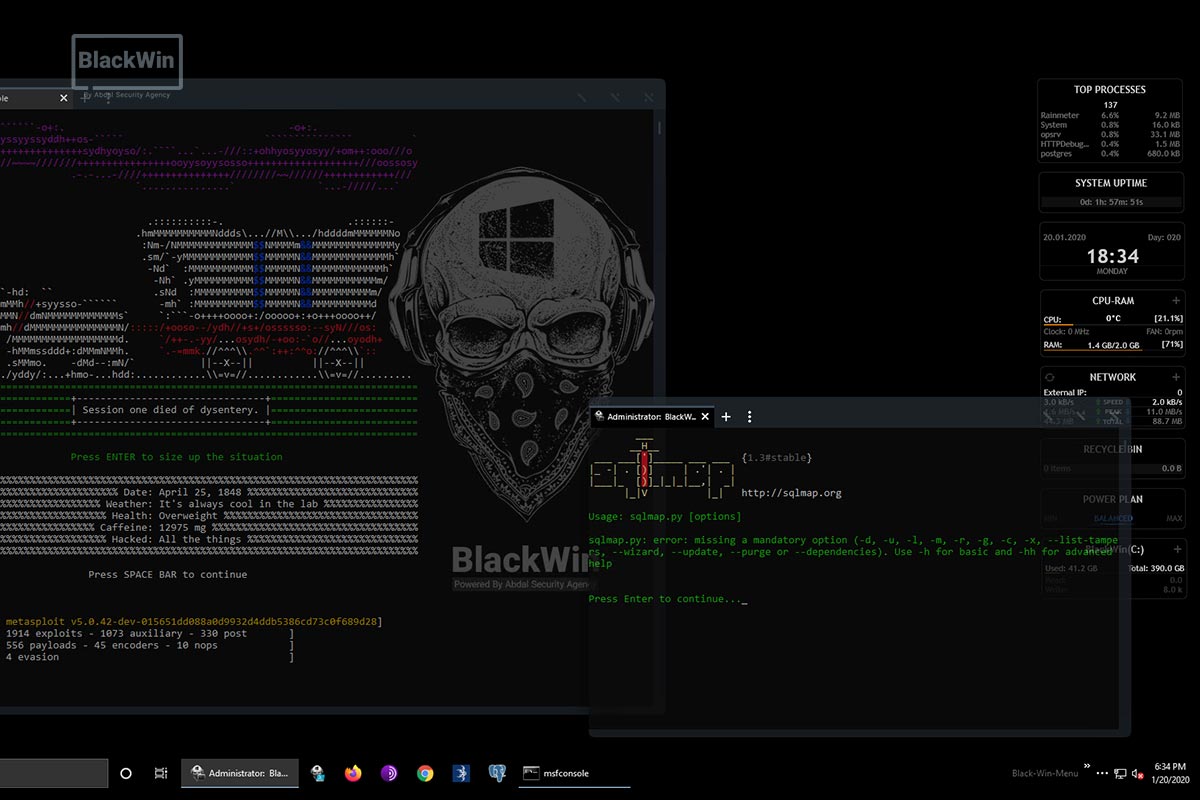

سیستم عامل های هکر ها برای تست نفوذ و امنیت هک ویندوز 10 Kali Windows

پس از مدتها بررسی و آماده سازی امکانات جهت تولید سیستم عامل های هکر ها ، هم اکنون مفتخریم تا اولین سیستم عامل هک ایرانی بر پایه ویندوز در جهان را به شما معرفی نماییم . نام این سیستم عالم Kali Windows است . ما قصد داشتیم تا نسخه ویندوزی کالی لینوکس را انتشار دهیم و مدیریت این پروژه را…

بیشتر بخوانید » -

مرجع کامل آموزش SQL Injection -1 و ۲ تست اسیب پذیری های سایت

حمله SQL Injection – جهت آموزش SQL Injection یا تزریق SQL ابتدا مروری بر SQL خواهیم داشت . مرجع کامل آموزش SQL Injection SQL یک پایگاه اطلاعاتی است که شامل ردیف ها و ستون ها می باشد ردیفها گاهی اوقات به عنوان Tuples نیز تکرار میشوند. در ادامه با سامانه spy24 همراه باشید. در DBMS (سیستم مدیریت پایگاه داده) ۳…

بیشتر بخوانید »