آسیب پذیری گوشی های اندروید با رات ها (Rat) بدافزار های چیست؟

به نام خدا سلام و درود خدمت دوستان و کاربران spy24 آسیب پذیری گوشی های اندروید با رات ها با مطلبی دیگه در رابطه با راه های جلوگیری از هک و نفوذ به گوشی های اندرویدی در خدمتتون هستیم! اندروید با رات ها رت (Rat) تروجان ها در این روز ها استفاده از گوشی ها و تبلت ها بسیار در بین عموم رایج هست ، افراد به وسیله ی گوشی ها و تبلت های خودشون ، جستجو میکنند ، عکس میبینند ، فیلم و کلیپ میبینند ، برنامه دانلود میکنند ، با دوستان خودشون در ارتباط هستند و ….. و کلی کار ها و سرگرمی های دیگه ای برای خودشون ایجاد میکنند! گوشی ها و تبلت های اندرویدی هم از این قاعده مستثنا نیستند!!

با بروز شدن گوشی ها و تبلت ها و سیستم عامل ها ، خطر هم به صورت جدی تر در راه هست و در کمین کاربران!

افراد سودجو همیشه در این کار سهیم هستند!! همیشه به دنبال دسترسی گرفتن از فرد مقابل هستند !!

در سال های اخیر این کار تقریبا با وجود رات ها (RAT) و کی لاگر ها (Keylogger)و تروجان ها راحت تر شده!!

اما رات ها و تروجان ها چی هستند؟

در واقع رات ها ترکیبی از تروجان ها و کی لاگر ها هستند که در ادغام با اپلیکیشن ها و نرم افزار ها میتونند وارد سیستم قربانی بشند و از سیستم قربانی ، به سیستم نفوذگر یه راه دسترسی باز کنند!

کمتر پیش میاد که روی سیستم عامل ویندوز به صورت خیلی خوب بشه این کار رو انجام داد ، چون بیشتر افراد روی سیستمشون ، آنتی ویروس و آنتی تروجان ها رو نصب دارند!!

اما روی گوشی ها و تبلت ها وجود آنتی ویروس ها کمتر هست ، بنابراین آسیب پذیری سیستم عامل اندروید به طبع بیشتر میتونه باشه!!

رات ها اگر وارد سیستم عامل بشند چه اتفاقی رخ میدهد؟؟؟

برخی از امکاناتی رو که رات ها دارند به این صورت هست :

رات ها (Rat) ترکیبی از کیلاگرها و Remote Connection هستند که بوسیله آن سیستم قربانی بصورت کامل در اختیار شما قرار خواهد گرفت با استفاده از Rat می توان کلیدهای زده شده در کیبورد را به راحتی فهمید ، که با استفاده از آن می توان رمزهای عبور و دیگر موارد مهم هدف (Target) را به دست آورد .

با استفاده از Rat می توان به صورت زنده سیستم هدف را مشاهده کرد و با کارهایی مانند بستن پنجره ها و تایپ کردن هدف را کاملاً گیج کرد !!

با استفاده از Rat می توان وب کم هدف را مشاهده کرد.

با استفاده از Rat میتوان برنامه های هدف را حذف و نصب کرد.

با استفاده از Rat می توان هر فایلی که در سیستم هدف می باشد را به راحتی جابه جا کرد ، حتی می توانید فایل های مانند کرم و ویروس را نیز به هدف تزریق کرد! با استفاده از Rat می توان کنترل کامل کامل بر روی هدف داشت …

گوشی های اندروید با رات ها (Rat)

پس ببینید که چقدر خطر ناک هست!!

اما چطوری این رات ها وارد سیستم عامل یا گوشی ها و تبلت ها میشوند؟؟

افراد سودجو ، این رات ها رو به خیلی از اپلیکیشن ها میتونند متصل کنند!

ابزار های خاص خودش مثل کریپتور ها رو داره.

به فرض شما دنبال یه اپلیکیشن میگردید ، از یک سایت متفرقه دانلود میکنید ، اما وقتی باز میکنید ، میبینید اتفاق خاصی رخ نداده !!!

در صورتی که به این شکل نیست !!

این رات ها در پشت زمینه باز هستند و فعالیت خودشون رو ادامه می دهند

به محض اینکه شما متصل به اینترنت بشید یا باشید ، اطلاعاتتون رو برای سیستم نفوذگر میفرستند!! که زیاد خوشایند نیست!!

اگر آگاهانه برخود کنید با هر نرم افزاری ، و هر نوع فایلی میتونید در امان بمونید !!

چند توصیه :

- هر نرم افزاری یا اپلیکیشنی رو دانلود نکنید و نصب و اجرا نکنید !! به خوبی برسیش کنید با آنتی ویروس ها!!

- برای دریافت اپلیکیشن ها ، حتما به مارکت های معتبر رجوع کنید که از فایل اطمینان داشته باشید.

- اگر به اپلیکیشن خاصی مشکوک شدید و یا اگر اون اپلیکیشن رو باز کردید و اتفاقی نیفتاد ، به Settingگوشی مراجعه کنید و اپلیکیشن یا نرم افزار رو از اونجا پاک کنید!!

- هنگام اتصال به اینترنت ، ترافیک خودتون رو بسنجید و بررسی کنید ، اگر میبینید آپلود زیاد دارید ، کمی دقیق تر بررسی کنید و گوشیتون رو چک کنید

- همیشه از اطلاعات گوشیتون یه بک آپ داشته باشید که در هنگام بروز حادثه ، کمترین خسارت رو ببینید!!

- آسیب پذیری گوشی های اندروید با رات ها

امید وارم مطلب مفید بوده باشه ، منتظر نظرات شما هستیم

نفوذ به اندروید و راه های مقابله با آن ، در اموزش امروز با هم به نفوذ به اندروید و راه های مقابله با آن می پردایم.امنیت پایه و اساس آموزش ما است.

سلام عرض میکنم خدمت همراهان همیشگی سایت آموزش هک و امنیت SPY24

در آموزش پیش رو قصد داریم به آموزش نفوذ به اندروید و راه های مقابله با آن برای برقراری هرچه بیشتر امنیت بپردازیم.

امروزه یکی از چالش های اساسی غول جست و جو جهان یعنی گوگل، امنیت سیستم عامل اندروید است.

اندروید بدلیل اینکه یک پروژه متن باز و رایگان است توسط شرکت های بسیار زیادی مورد استفاده قرار گرفته است.

هر شرکت بنا بر سلیقه و احتیاجات خود یک لانچر اختصاصی برای اندروید توسعه داده و تا جای که می توانسته دست در کد های اندروید برده و آن را شخصی سازی کرده.

همین عمل باعث شده است که امنیت در گوشی های مختلف اندروید که توسط شرکت های مختلف تولید می شود

متفاوت باشد و نفوذ به اندروید در بعضی از گوشی ها سخت تر و در دیگری آسان تر باشد.

نفوذ به اندروید و راه های مقابله با آن تروجان ها

به عنوان مثال شاید به جرات بتوان گفت امن ترین گوشی های اندرویدی را شرکت بلک بری تولید می کند.

این شرکت که با سیستم عامل بلک بری ۱۰ خود در گذشته به همه نشان داده بود که در زمینه امنیت چقدر قوی است،

حال امروزه که اندروید مهاجرت کرده با تغییرات در اندروید شخصی سازی خودش باز هم به همه یاد آوری کرد که امنیت برای این شرکت حرف اول را می زند.

اما اجازه دهید از بحث بلک بری جدا شویم و به امنیت اندروید توسعه یافته گوگل بپردازیم.

سیستم عامل اندرویدی که گوگل ارائه می دهد در تست های خود توانسته امتیازی قابل قبولی را بگیرد و همپای سبستم عامل iOS باشد.

اما پس مشکل اندروید چیست؟ چرا نفوذ به اندروید تا این حد زیاد است؟ اندروید با رت ها

هر شرکت فعال در زمینه فناوری اطلاعات و توسعه دهنده ای که از اندروید استفاده می کند در کد های اندروید تغییراتی را اضافه کرده و آن را شخصی سازی می کند.

همین تغیرات باعث می شود که در صورت بروز مشکل نتوانند بروز رسانی های منظم را ارائه دهند.به عنوان مثال نسخه ۸ اندروید معرفی می شود،

۲-۳ ماه بعد برای پرچمدارن سامسونگ و الجی و دیگر شرکت ها رایه می شود. حتی ممکن است برای نسخه های قدیمی تر دیر تر ارائه شود

یا حتی اصلا منتشر نشود. همین عدم یکپارچگی در انتشار بروز رسانی ها با عث می شود که آسیب پذیری ها در اندروید ماندگار شوند.

درست به همین علت است که خرید گوشی با اندروید خام بسیار توصیه می شود.چون بروز رسانی ها بسیار منظم است.

تازه این مسائل هم کنار بذاریم اجازه نصب برنامه های خارج از Play store خود یک معضل اساسی است.

هر چند که نمی توان به خود پلی استور هم اطمینان کرد. چون متاسفانه انتی ویروس گوگل که برای اسکن برنامه های پلی استور استفاده می کند در تست ها امتیاز بسیار ضعیفی را گرفت.

این مشکلات برای اندروید راه را بری رات ها باز میکند. اسیب پذیری Remote Code Execution) RCE)

اما رات چیست؟

رات پیشرفته تر شده کی لاگر ها هستند و امکانت بسیار جامع تر و کامل تری را در اختیار مهاجم می گذارند.

در ادامه اموزش قصد داریم به شما نشان دهیم که چگونه سیستم عامل اندروید مرد نفوذ قرار میگیرد و راه های امنیت آن را به شما معرفی کنیم.

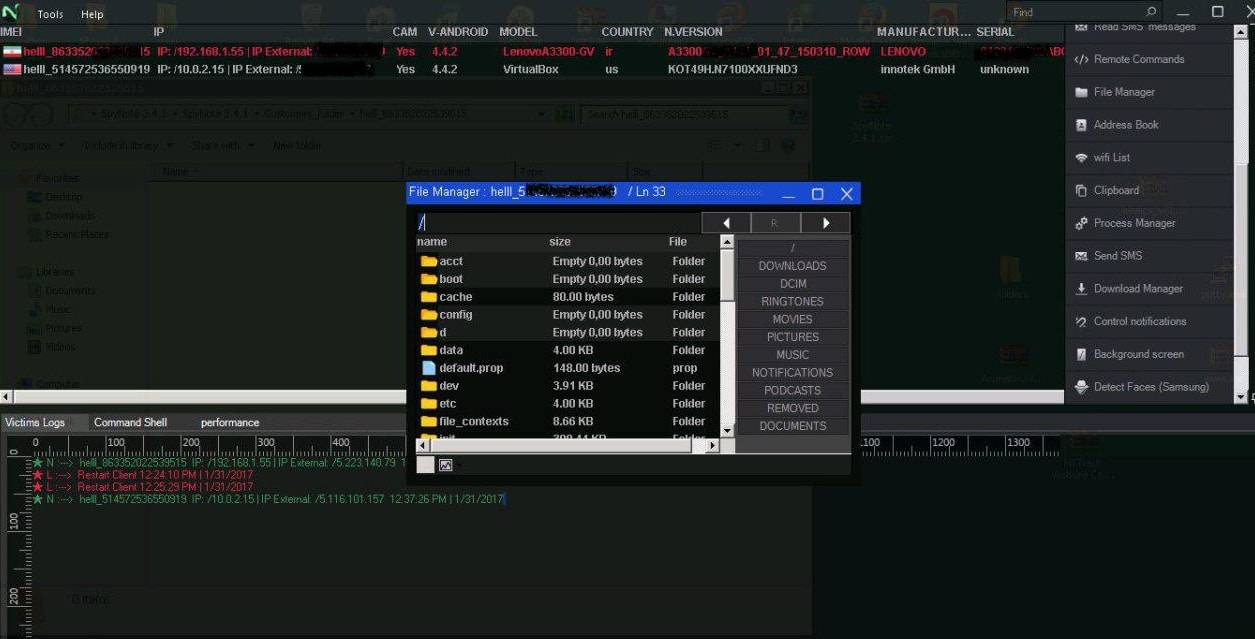

ابزاری که ما در ادامه به معرفی آن می پردازیم spynote نام دارد.

حاصل spynote یک رات پیشرفته با امکانات فراوان برای نفوذ به اندروید است.

از ویژگی های این رات می توان ویژگی های زیر اشاره کرد: رات ها (Rat)

- بایندر داخلی

- مخفی شدن

- امکان استفاده برای موبایل های که روت شده اند و آنهایی که روت نیستند

- کیلاگر داخلی

- نمایش WiFi

اما این ابزار چه دسترسی های میگیرد؟

- نمایش برنامه ها و امکان حذف یا نصب برنامه

- حذف فایل ویروس

- نمایش فایل های موبایل با امکان اپلود و دانلود

- نمایش SMS

- ارسال SMS

- برقراری تماس

- نمایش تماس ها

- نمایش مکان موبایل

- اجرای دستور

- شنود دوربین جلو و عقب مبایل

- چت کردن

- ضبط صدا

- آسیب پذیری گوشی های اندروید

- و…

- آسیب پذیری گوشی های با رات ها

- اندروید با رت ها

قبل از تماشای آموزش توصیه میکنم آموزش port forwarding را مشاهده کنید تا برای اتصالات مشکلی نداشته باشید.

اموزش no ip برای ساخت و اتصال رات بیرون از شبکه

برای تماشای اموزش این ابزار شما را به تماشای ویدیو زیر دعوت میکنم

نفوذ به اندروید تروجان ها

راه های مقابله با نفوذ به اندروید

اما راه های امنیت برای جلوگیری از چنین بدافزار های چیست؟

در ابتدا شما می توانید یک انتی ویروس قدرتمند را بر روی موبایل خود نصب کنید.

در گذشته به بررسی برترین انتی ویروس های سیتسم عامل اندروید پرداخته ایم و شما می توانید این بررسی را از لینک زیر مشاهده کنید.

معرفی برترین انتی ویروس های سیستم عامل اندروید

با جدی گرفتن نکات زیر هم می توانید تا حد زیادی موبایل خود را از شر بدافزار ها در امان نگه دارید

- خرید گوشی از شرکت هایی که از پروژه Android one استفاده می کنند.( در Android one از نسخه خام استفاده می شود و بروز رسانی ها همزمان با گوگل منتشر می شود)

- بروز رسانی سیستم عامل اندروید بصورت منظم

- بروزرسانی برنامه

- نصب آنتی ویروس

- نصب برنامه تنها از طریق گوگل پلی

- عدم کلیلک بر روی لینک های نامعتبر و مشکوک در شبکه های اجتماعی

- فعال کردن گرینه رمزنگاری گوشی ( این عمل باعث می شود داده های شما رمز نگاری شود تا مهاجم در صورت نفوذ داده ها را رمزنگاری شده مشاهده کند.

- از شبکه های WiFi عمومی استفاده نکنید

- در مواقع غیر ضروری پلوتوث و WiFi خود را خاموش کنید

- گوشی های اندروید با رات ها.

- آسیب پذیری گوشی های اندروید

- آسیب پذیری گوشی های با رات ها

- رات ها (Rat)

- اندروید با رت ها

معرفی ۱۰ ابزار برتر در زمینه ساخت RAT تروجان ها

امنیت را جدی بگیرید

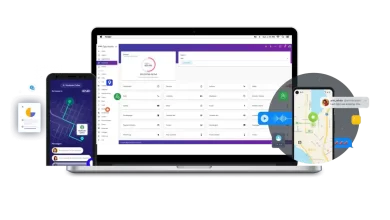

برنامه SPY24 :

که اولین مورد از قوانین سایت و مهمترین آن مقابله با هک میباشد و هر گونه سو استفاده و استفاده نادرست از آموزش ها و برنامه های وبسایت SPY24 بر عهده کاربر می باشد.

سامانه مراقبت از خانواده (SPY24) نام یک نرم افزار موبایل با نصب و فعالسازی بسیار ساده می باشد که به والدین امکان کنترل و مدیریت فعالیت فرزندان در شبکه های مجازی موبایلی را می دهد.

در زیر می توانید برخی از امکانات برنامه SPY24 را مشاهده نمایید:

- نظارت بر تماس ها و پیامک ها به همراه تاریخ و زمان

- گزارش پیام های تلگرام ، اینستاگرام ، واتس اپ و…

- موقعیت لحظه مستمر و مسیر های پیموده شده

- وب سایت های بازدید شده و برنامه های اجرا شده

- با قابلیت پنهان سازی ۱۰۰ درصد برنامه و مدیرت راه دور

- امکان مسدود سازی وب سایت ها، برنامه ها و مخاطبین از راه دور