چگونه بفهمیم که گوشی ما هک شده است؟

از طریق نامه الکترونیکی تا بانکی ، گوشی های هوشمند اصلی ترین مرکز زندگی آنلاین ما هستند.(هک گوشی و هک شدن گوشی، علائم هک شدن گوشی) جای تعجب نیست که گوشی های هوشمند در حال شروع به جمع شدن رایانه ها به عنوان اهداف مشترک هکرهای آنلاین هستند.

محققان امنیتی به تازگی یک برنامه حمله را منتشر کردند که برنامه های مخرب اندرویدی را منتشر کرد که تقریباً با برنامه های پیام رسانی ایمن قانونی ، از جمله واتس اپ و سیگنال ، یکسان بودند و هزاران نفر از نزدیک به ۲۰ کشور جهان را برای نصب آن فریب دادند. این برنامه ها از طریق وب سایتی به نام Android Secure بارگیری شدند و پس از نصب ، به هکرها امکان دسترسی به عکس ها ، اطلاعات مکان ، ضبط صدا و محتوای پیام را داد. با توجه به EFF Staff Technology Cooper Quentin ، توجه داشته باشید که این بدافزار شامل سوء استفاده از نرم افزار پیشرفته نبود ، بلکه فقط به “مجوزهای برنامه ای نیاز دارد که خود کاربران هنگام بارگیری برنامه ها به آنها اعطا می کردند ، و متوجه نمی شدند که آنها دارای بدافزار هستند.”

بدافزارها اغلب از منابع غیر رسمی از جمله پیوندهای فیشینگ ارسال شده از طریق ایمیل یا پیام و همچنین وب سایتهای مخرب مانند سایت ایمن آندروید در بالا ذکر شده بارگیری می شود. (در حالی که کارشناسان امنیتی توصیه می کنند همیشه از فروشگاه های رسمی برنامه ها – مانند فروشگاه اپل یا Google Play بارگیری کنید – برخی کشورها قادر به دسترسی به برنامه های خاص از این منابع نیستند ، به عنوان مثال برنامه های پیام رسانی ایمن که به افراد امکان برقراری ارتباط پنهانی را می دهد.)

در سراسر صفحه ، بدافزارهای موبایل در حال ظهور بوده اند – تا حدودی به دلیل افزایش جاسوسان سیاسی که سعی در وارد کردن وسایل افراد مورد علاقه دارند. پس از آنلاین شدن این بدافزار ، سایر مجرمان نیز می توانند از دستگاه های سازش شده سوء استفاده کنند. بدافزارها می توانند شامل نرم افزارهای جاسوسی باشند که بر محتوای دستگاه نظارت داشته باشند ، برنامه هایی که از پهنای باند اینترنت دستگاه برای استفاده در بات نت برای ارسال اسپم یا صفحه های فیشینگ که هنگام ورود به یک برنامه سازگار و قانونی استفاده می کنند ، مانیتور می شوند.

سپس برنامه های جاسوسی تجاری وجود دارد که نیاز به دسترسی فیزیکی برای بارگیری از طریق گوشی دارد – اغلب توسط کسانی که به خوبی قربانی مانند شریک زندگی یا والدین خود را می شناسند انجام می شود – و می توانند بر هر آنچه که در دستگاه رخ می دهد نظارت داشته باشند.

مطمئن نیستید که احتمالاً هک شده اید؟ ما با جوش گالیندو ، مدیر آموزش uBreakiFix صحبت کردیم ، در مورد چگونگی گفتن یک گوشی هوشمند ممکن است به خطر بیفتد. و ما هفت راهکار هک شدن گوشی شما و مراحلی را که شما برای محافظت از خود می توانید بردارید ، کشف کرده ایم.

۶ نشانه گوشی شما ممکن است هک شده باشد

۱٫ کاهش قابل توجه در مصرف باتری

در حالی که عمر باتری گوشی به ناچار با گذشت زمان کاهش می یابد ، ممکن است یک گوشی هوشمند که با بدافزار به خطر بیفتد شروع به نمایش طول عمر قابل توجهی کند. دلیل این است که بدافزار – یا برنامه جاسوسی – ممکن است از منابع گوشی برای اسکن دستگاه و انتقال اطلاعات به سرور جنایی استفاده کند.

(گفته می شود ، استفاده روزمره ساده می تواند طول عمر یک گوشی را به همان اندازه کاهش دهد. آیا با اجرای این مراحل برای بهبود عمر باتری اندرویدی یا آیفون خود ، این مورد را بررسی کنید.)

۲٫سرعت گوشی

آیا گوشی خود را به طور مکرر انجماد می کنید یا بعضی از برنامه های خاص خراب می شوند؟ این می تواند به دلیل بدافزارهایی که بیش از اندازه منابع گوشی را بارگیری می کنند یا با برنامه های دیگر در هم می آید ، سرعت گوشی کم شود.

همچنین ممکن است با وجود تلاش برای بستن آنها ، اجرای مداوم برنامه ها را تجربه کنید ، یا حتی خود گوشی را خراب کرده و / یا مجدداً راه اندازی کنید.

(مانند کاهش عمر باتری ، بسیاری از عوامل می توانند به یک گوشی کندتر کمک کنند – در واقع ، استفاده روزمره آن ، بنابراین ابتدا تمیز کردن عمیق Android یا iPhone خود را امتحان کنید.)

۳٫ استفاده زیاد از داده ها

یکی دیگر از علائم یک گوشی به خطر افتاده ، صورتحساب داده غیر منتظره در پایان ماه است که می تواند از برنامه های مخرب یا جاسوسی که در پس زمینه کار می کنند ناشی شود و اطلاعات را به سرور خود ارسال کند.

۴- تماس های خروجی و یا متون شما ارسال نمی کند

اگر لیست هایی از تماس ها یا متون به شماره هایی را که نمی شناسید مشاهده می کنید ، محتاط باشید – این شماره ها می توانند با شماره حق بیمه باشند که بدافزار مجبور است گوشی شما را به تماس بکشد. درآمد حاصل از آن در کیف پول سایبر سقوط می کند. در این حالت ، صورتحساب تلفنی خود را برای هر هزینه ای که نمی شناسید بررسی کنید.

۵٫ پاپ آپ های رمز و راز

اگرچه همه پاپ آپ ها به معنای هک شدن هک گوشی شما نیستند ، اما هشدارهای پاپ آپ ثابت می تواند نشان دهد که گوشی شما به نرم افزارهای تبلیغاتی مزاحم آلوده شده است ، نوعی از بدافزارها که دستگاه ها را مجبور می کند صفحات خاصی را که از طریق کلیک درآمد کسب می کنند ، مشاهده کنند. حتی اگر پاپ آپ نتیجه گوشی به خطر بیافتد ، ممکن است بسیاری از پیوندهای فیشینگ هستند که سعی در استفاده از کاربران برای تایپ اطلاعات حساس دارند – یا بدافزارهای بیشتری را بارگیری کنند. اکثر قریب به اتفاق چنین بازشوهایی می توانند به سادگی با خاموش کردن پنجره خنثی شوند – البته مطمئن باشید که روی X سمت راست کلیک می کنید ، زیرا بسیاری از آنها به گونه ای طراحی شده اند که کاربران را به سمت کلیک در محلی که در عوض هدف را باز می کند ، بعضاً مخرب ، سایت خنثی می کند ، خنثی کند. .

۶٫ فعالیت غیرمعمول در هر حساب کاربری مرتبط با دستگاه

اگر یک هکر به گوشی شما دسترسی داشته باشد ، آنها همچنین به حساب های آن دسترسی دارند – از رسانه های اجتماعی تا ایمیل تا برنامه های مختلف شیوه زندگی یا بهره وری. این می تواند خود را در فعالیت در حساب های شما نشان دهد ، مانند تنظیم مجدد گذرواژه ، ارسال ایمیل ، علامت گذاری به ایمیل های خوانده نشده که خواندن آن را به خاطر نمی آورید یا ثبت نام در حساب های جدیدی که تأیید آنها از طریق ایمیل در صندوق ورودی شما است.

در این حالت ، شما می توانید در معرض تقلب در هویت قرار بگیرید ، جایی که مجرمان با استفاده از اطلاعاتی که از حساب های نقض شده شما گرفته شده ، حساب های جدید یا خط اعتباری را به نام شما باز می کنند. این یک ایده خوب است که قبل از اجرای تعویض امنیتی در گوشی خود ، رمزهای عبور خود را تغییر دهید – بدون اینکه آنها را در گوشی خود به روز کنید.

مراحل SOS

اگر هر یک از این علائم گوشی هوشمند هک گوشی شده را تجربه کرده اید ، بهترین قدم برای بارگیری یک برنامه امنیتی موبایل است.

برای Android ، ما Avast را دوست داریم ، که نه تنها بدافزار را اسکن می کند بلکه مسدود کننده تماس ، فایروال ، VPN و یک ویژگی را برای درخواست PIN در هر بار استفاده از برنامه های خاص ارائه می دهد – از باز شدن بدافزارها نمی توانید برنامه های حساس مانند بانکداری آنلاین خود را باز کنید.

ممکن است آیفون ها کمتر در معرض هک باشند ، اما کاملاً مصون نیستند. به دنبال برنامه های پرچم iOS باشید که به صورت مخرب ، شبکه های Wi-Fi بالقوه خطرناک عمل می کنند ، و اگر آیفون جیبی شکسته شده است (که خطر ابتلا به هک شدن را افزایش می دهد). این برنامه رایگان است ، با ۹/۹۹ دلار در ماه برای حفاظت از هویت ، از جمله هشدار ورود به سیستم.

چه کسی گوشی شما را هک می کند؟

تا حالا , جاسوسی دولت چنین خودداری متداولی است که ممکن است به این تصور نسبت داده شود که انای به تماسهای تلفنی ما ضربه میزند یا اف بی آی میتواند هر وقت که بخواهد کامپیوترهای ما را شنود کند . با این حال ابزارهای تکنولوژیکی دیگری نیز وجود دارند – برای هکرها , مجرمان و حتی افرادی که میشناسیم , مانند یک همسر یا کارفرما , برای هک کردن تلفنهای ما و تجاوز به حریم خصوصی مان .

۷ راه هک شدن گوشی شما

از موارد نقض هدفمند و تعصب ناشی از ونتتا گرفته تا گرفتن زمین های فرصت طلب برای اطلاعات افراد ناشناس ، در اینجا هفت روش وجود دارد که شخص می توانست از طریق گوشی همراه شما جاسوسی کند – و آنچه می توانید در مورد آن انجام دهید.

۱٫ برنامه های جاسوسی

یک برنامه جاسوسی را به شما معرفی می کنیم می توانید ثبت نام کنید

برنامه های مانیتورینگ تلفنی وجود دارد که به گونه ای طراحی شده اند که می توانند مکان شخصی را ردیابی کنند و از ارتباطات خود پرده بردارند. بسیاری از آنها به شرکای مشکوک یا کارفرمایان بی اعتمادی تبلیغ می شوند ، اما هنوز تعداد بیشتری از آنها به عنوان ابزاری قانونی برای والدین در رابطه با امنیت در دسترس هستند تا فرزندان خود را حفظ کنند. از چنین برنامه هایی می توان برای مشاهده از راه دور پیام های متنی ، ایمیل ، تاریخ اینترنت و عکس ها استفاده کرد. تماسهای تلفنی و مکانهای GPS را وارد کنید. برخی حتی ممکن است میکروفون گوشی را ضبط کنند تا مکالمات صورت گرفته در فرد ضبط شود. در واقع ، تقریباً هر کاری که هکر بتواند با گوشی شما انجام دهد ، این برنامه ها امکان پذیر است.

و این فقط بلاغت خالی نیست. هنگامی که در سال ۲۰۱۳ برنامه های جاسوسی گوشی همراه را مطالعه کردیم ، دریافتیم که آنها می توانند همه آنچه را که وعده داده اند انجام دهند. از همه بدتر ، نصب آنها برای هر کسی آسان بود و کسی که جاسوسی می کرد ، هیچ کس عاقل تر از این نیست که هر حرکتی در آنجا ردیابی شود.

چستر ویسنویسکی می گوید: “بسیاری از شاخص های برنامه جاسوسی پنهان وجود ندارد. شما ممکن است ترافیک اینترنت بیشتری را در صورتحساب خود مشاهده کنید ، یا ممکن است عمر باتری شما کوتاه تر از حد معمول باشد زیرا این برنامه به شخص ثالث گزارش می دهد.” دانشمند اصلی تحقیق در شرکت امنیتی سوفوس.

احتمال

برنامه های جاسوسی در Google Play و همچنین فروشگاه های غیر رسمی برای برنامه های iOS و Android در دسترس هستند و این امکان را برای هر کسی که به گوشی شما (و یک انگیزه) دسترسی داشته باشد ، بارگیری آن را بسیار آسان می کند.

چگونه از خود محافظت کنید

- از آنجا که نصب برنامه های جاسوسی نیاز به دسترسی فیزیکی به دستگاه شما دارد ، قرار دادن یک کد عبور بر روی گوشی شما شانس اینکه شخص بتواند به گوشی شما دسترسی داشته باشد را در وهله اول کاهش می دهد. و از آنجا که برنامه های جاسوسی اغلب توسط شخص نزدیک به شما نصب می شود (فکر کنید همسر یا شخص قابل توجهی دیگر) ، کدی را انتخاب کنید که توسط هیچ کس دیگری حدس زده نشود.

- در لیست برنامه های خود برای افرادی که شما آنها را نمی شناسید ، بروید.

- فرار از زندان آیفون خود را. ویسنیوسکی می گوید: “اگر یک دستگاه به فرار از زندان نباشد ، همه برنامه ها ظاهر می شوند.” “اگر این کار به صورت فرار از زندان باشد ، برنامه های جاسوسی قادر به پنهان کردن عمیق دستگاه هستند ، و اینکه آیا نرم افزار امنیتی می تواند آن را پیدا کند بستگی به پیچیدگی برنامه جاسوسی دارد (زیرا نرم افزار امنیتی برای بدافزارهای شناخته شده اسکن می کند).”

- هک گوشی ، هک شدن گوشی و علائم هک شدن گوشی

- برای آیفون ها ، اطمینان از عدم دسترسی به گوشی ، باعث جلوگیری از دسترسی هر کسی به برنامه شما شده است ، زیرا چنین نرم افزاری – که عملکردهای سطح سیستم را مختل می کند – آن را وارد فروشگاه برنامه نمی کند.

- یک برنامه امنیتی موبایل بارگیری کنید. برای Android ، Avast و iOS را دوست داریم ، Lookout for iOS را توصیه می کنیم.

۲٫ فیشینگ توسط پیام

این که آیا متنی است که ادعا می شود از موسسه مالی شما است یا یکی از دوستان شما برای بررسی این عکس از شما شب گذشته ، به شما توصیه می کند ، پیامک های حاوی پیوندهای فریبنده با هدف خراش دادن اطلاعات حساس (در غیر این صورت به عنوان فیشینگ یا “لبخند زدن” شناخته می شوند ) ادامه می دهند. دور.

تلفنهای Android همچنین ممکن است در پیوند به پیامهایی با پیوندهایی برای بارگیری برنامه های مخرب قرار بگیرند. (همان کلاهبرداری برای آیفون ها که معمولاً غیر جیبی هستند ، رواج ندارد و بنابراین نمی توانید برنامه ها را از هر کجا به جز فروشگاه برنامه بارگیری کنید.)

چنین برنامه های مخرب ممکن است داده های گوشی کاربر را در معرض دید خود قرار دهند ، یا حاوی یک جلد فیشینگ باشند که برای سرقت اطلاعات ورود از برنامه های هدفمند – به عنوان مثال ، بانک یا برنامه ایمیل کاربر استفاده شود.

احتمال

کاملا محتمل اگرچه مردم آموخته اند که نسبت به ایمیل ها شک و تردید دارند و از آنها می خواهند “برای دیدن این فیلم خنده دار کلیک کنند!” ، آزمایشگاه امنیتی کسپرسکی خاطرنشان می کند که آنها نسبت به گوشی های خود کمتر مراقب هستند .

چگونه از خود محافظت کنید

- به خاطر داشته باشید که چگونه معمولاً هویت خود را با حسابهای مختلف تأیید می کنید – به عنوان مثال ، بانک شما هرگز از شما نمی خواهد که رمز ورود یا پین کامل خود را وارد کنید.

- هک گوشی ، هک شدن گوشی ، علائم هک شدن گوشی

- از کلیک کردن روی پیوندها در شماره هایی که نمی شناسید ، یا در پیام های مبهم از طرف دوستان ، جلوگیری کنید ، به خصوص اگر نمی توانید آدرس کامل URL را مشاهده کنید ، خودداری کنید.

- اگر بر روی پیوند کلیک کرده و در آخر بارگیری یک برنامه هستید ، گوشی Android شما باید به شما اطلاع دهد. برنامه را حذف کرده و / یا یک اسکن امنیتی موبایل را اجرا کنید.

۳٫ آسیب پذیری شبکه جهانی گوشی SS7

پروتکل ارتباطی برای شبکه های گوشی همراه در سراسر جهان ، سیگنالینگ سیستم شماره ۷ (SS7) ، دارای یک آسیب پذیری است که به هکرها اجازه می دهد تا از پیام های متنی ، تماس های تلفنی و مکان ها ، جاسوسی کنند و فقط با شماره گوشی همراه شخصی مسلح شوند. نگرانی اضافه شده این است که پیام متنی ابزاری متداول برای دریافت کد تأیید هویت دو عاملی از قبیل سرویس های ایمیل یا مؤسسات مالی است – اگر اینها رهگیری شوند ، یک هکر سرمایه گذار می تواند به حساب های محافظت شده دسترسی پیدا کند ، ویرانی های مالی و شخصی را خراب کند.

به گفته محقق امنیتی کارستن نول ، آژانس های انتظامی و اطلاعاتی از این سوء استفاده برای رهگیری داده های گوشی همراه استفاده می کنند و از این رو لزوماً انگیزه زیادی برای دیدن این وصله ندارند.

احتمال

بسیار بعید است ، مگر اینکه شما یک رهبر سیاسی ، مدیر عامل یا شخص دیگری باشید که ارتباطات آن می تواند ارزش بالایی برای مجرمان داشته باشد. روزنامه نگاران یا مخالفان که در کشورهای بی قرار سیاسی سفر می کنند ممکن است در معرض خطر ضرب و شتم از طریق گوشی قرار بگیرند.

چگونه از خود محافظت کنید

- ویسنیسکی می گوید ، از یک سرویس پیام رمزگذاری شده انتهای کار استفاده کنید که از طریق اینترنت کار می کند (بنابراین پروتکل SS7 را دور می زنید). WhatsApp (رایگان ، iOS / Android ) ، سیگنال (رایگان ، iOS / Android ) و Wickr Me (رایگان ، iOS / Android ) همه پیام ها و تماس ها را رمزگذاری می کنند ، از اینکه هرکسی از ارتباط یا ارتباط شما جلوگیری کند ، جلوگیری می کند.

- هک گوشی ، هک شدن گوشی ، علائم هک شدن گوشی

- توجه داشته باشید که اگر در یک گروه بالقوه هدف قرار دارید ، مکالمات تلفنی شما قابل نظارت بوده و مطابق آن عمل می کند.

۴- تعویق از طریق شبکه های Wi-Fi باز

فکر کردید شبکه Wi-Fi بدون رمز عبور با میله های سیگنال کامل برای صحت بیش از حد خوب است؟ فقط ممکن است استراق سمع در یک شبکه Wi-Fi نا امن می توانید تمام ترافیک بدون رمزگذاری آن را مشاهده کنید. و نقاط مهم عمومی نادرست می تواند شما را به سایت های بانکی یا ایمیل بصورت یکپارچه طراحی شده برای گرفتن نام کاربری و رمزعبور شما هدایت کند. و لزوماً یک مدیر شیفت و مستقر در موسسات که از آن استفاده می کنید نیست. به عنوان مثال ، شخصی که از طریق یک زنجیره قهوه مشهور از طریق جسمی در طول جاده می تواند یک شبکه Wi-Fi بدون ورود به نام به عنوان کافه را راه اندازی کند ، به این امید که بتواند جزئیات ورود مفید را برای فروش یا سرقت هویت بدست آورد.

احتمال

هر شخص باهوش فناوری می تواند نرم افزار لازم را برای رهگیری و تجزیه و تحلیل ترافیک Wi-Fi – از جمله همسایه خود با خنده به هزینه شما بارگیری کند (شما در حال مرور مجدد در وب سایت های NSFW نبودید ، شما بودید).

چگونه از خود محافظت کنید

- فقط از شبکه های ایمن استفاده کنید که تمام ترافیک ها به طور پیش فرض هنگام انتقال رمزگذاری می شوند تا دیگران از سیگنال Wi-Fi خود سوت نزنند.

- برای رمزگذاری ترافیک گوشی هوشمند خود ، یک برنامه VPN بارگیری کنید. ExpressVPN (Android / iOS از ۶٫۶۷ دلار در ماه) یک انتخاب عالی همه جانبه است که به عنوان مثال از تبلت و لپ تاپ شما محافظت چند دستگاهی را ارائه می دهد.

- اگر باید به یک شبکه عمومی وصل شوید و برنامه VPN ندارید ، از وارد کردن جزئیات ورود به سایت های بانکی یا ایمیل خودداری کنید. اگر نمی توانید از آن جلوگیری کنید ، اطمینان حاصل کنید که URL در نوار آدرس مرورگر شما صحیح است. و هرگز اطلاعات شخصی را وارد نکنید مگر اینکه ارتباط مستقیمی با سایت دیگر داشته باشید (به دنبال “https” در URL و یک نماد قفل سبز در نوار آدرس باشید).

- علائم هک شدن گوشی

۵- دسترسی غیرمجاز به iCloud یا حساب Google

علائم هک شدن گوشی :

حساب های هک شده iCloud و Google دسترسی به اطلاعات حیرت انگیز از گوشی هوشمند شما – عکس ها ، دفترچه تلفن ، مکان فعلی ، پیام ها ، گزارش های تماس و در مورد iCloud Keychain ، رمزهای عبور را در حساب های ایمیل ، مرورگرها و برنامه های دیگر ذخیره می کنند. و فروشندگان جاسوسی در خارج وجود دارند که به طور خاص محصولات خود را در برابر این آسیب پذیری ها به بازار عرضه می کنند.

ویسنیسکی می گوید ، مجرمان آنلاین ممکن است در عکسهای معمولی قومیت – بر خلاف عکس های برهنه از افراد مشهور که به سرعت در حال بیرون کشیدن هستند ، ارزش زیادی پیدا نکنند – اما آنها می دانند که صاحبان عکس ها این کار را انجام می دهند ، می گوید: قربانیان باج می پردازند.

علاوه بر این ، یک حساب Google cracked به معنای Gmail ترک خورده ، ایمیل اصلی برای بسیاری از کاربران است.

دسترسی به یک ایمیل اصلی می تواند به هک شدن تمام اثراتی که ایمیل به آنها مرتبط است منجر به هک شدن در اثر دومینو شود – از حساب Facebook خود به حساب حامل گوشی همراه خود ، راه را برای عمق سرقت هویت که به طور جدی اعتبار شما را به خطر می اندازد ، هموار کند.

احتمال

این یک خطر بزرگ است. تمام نیازهای مهاجم یک آدرس ایمیل است. نه دسترسی به گوشی و نه شماره تلفن ، “ویسنیوسکی می گوید. اگر اتفاقی افتاده است که از نام خود در آدرس ایمیل ، آدرس ایمیل اصلی خود برای ثبت نام در iCloud / Google و رمز عبور ضعیف استفاده کنید که شامل اطلاعات شناسایی شخصی است ، استفاده می کنید ، برای هکری که بتواند به راحتی اطلاعاتی از این قبیل کسب کند ، دشوار نخواهد بود. شبکه های اجتماعی یا موتورهای جستجو

چگونه از خود محافظت کنید

- برای این حسابهای کلیدی (و مثل همیشه ، ایمیل خود) یک رمزعبور قوی ایجاد کنید.

- اعلان های ورود را فعال کنید تا از ورود به سیستم از رایانه های جدید یا مکان ها آگاه شوید.

- احراز هویت دو عاملی را فعال کنید تا حتی اگر کسی رمز عبور شما را کشف کند ، بدون دسترسی به گوشی شما نمی تواند به حساب شما دسترسی پیدا کند.

- برای جلوگیری از تنظیم مجدد گذرواژه شخصی ، هنگام تنظیم سؤالات مربوط به امنیت رمز عبور ، دروغ بگویید . شما تعجب خواهید کرد که چند سوال امنیتی به اطلاعاتی وابسته است که به راحتی در اینترنت در دسترس است یا توسط خانواده و دوستانتان بسیار شناخته شده است.

- هک گوشی ، علائم هک شدن گوشی

- هک شدن گوشی

- علائم هک شدن گوشی

۶٫ خطرات شارژ تلفن در اماکن عمومی

انتخاب خوبی برای زمانی که گوشی های هوشمند به سختی روزها به طول می انجامند و گوگل اصلی ترین راه برای گم شدن نیست ، این هک باعث می شود نیاز همه جانبه ما به آب دادن باتری گوشی ما ، بدافزارها لعنتی شود. ایستگاه های شارژ مخرب – از جمله رایانه های دارای بدافزار – از این واقعیت استفاده می کنند که کابل های USB استاندارد داده ها و همچنین باتری را شارژ می کنند. تلفنهای Android قدیمی تر حتی ممکن است به طور خودکار هارد دیسک را به وسیله اتصال به هر رایانه سوار کنند ، و داده های آن را در معرض یک صاحب نامشخص قرار دهند.

محققان امنیتی همچنین نشان داده اند که امکان ربودن ویژگی ویدئویی در اکثر گوشی های اخیر امکان پذیر است به طوری که هنگام وصل شدن به هاب شارژ مخرب ، یک هکر می تواند بر روی هر کلید ضربه ای ، از جمله گذرواژه ها و داده های حساس نظارت کند.

احتمال

کم. هیچ موردی از هکرها که از عملکرد خارج کردن ویدیو استفاده می کنند ، وجود ندارد ، در حالی که گوشی های جدید جدید Android درخواست می کنند در هنگام وصل شدن به یک کامپیوتر جدید ، مجبور به بارگیری دیسک سخت خود شوند. آیفونها پین را درخواست می کنند. با این حال ، ممکن است آسیب پذیری های جدیدی کشف شود.

چگونه از خود محافظت کنید

- به دستگاه های ناشناخته وصل نشوید. یک شارژر دیواری بیاورید. ممکن است بخواهید روی کابل USB فقط شارژ مانند PortaPow (6.99 دلار در آمازون ) سرمایه گذاری کنید

- اگر رایانه عمومی تنها گزینه شما برای احیای یک باتری مرده است ، اگر هنگام وصل شدن به حالت پاپ آپ هستید ، گزینه “شارژ فقط” (گوشی های Android) را انتخاب کنید یا دسترسی از رایانه دیگر (iPhone) را رد کنید.

- علائم هک شدن گوشی

۷٫ FBI’s StingRay (و سایر برج های گوشی همراه جعلی)

ابتکار مداوم FBI برای بهره برداری از گوشی ها در جریان تحقیقات جنایی (یا در واقع اعتراضات مسالمت آمیز ) شامل استفاده از دستگاه های نظارت بر سلولی (نامگذاری شده StingRays ) است که از برج های شبکه فاضله تقلید می کند.

StingRays و برج های حامل بی سیم مشابه ، گوشی های همراه را مجبور می کنند تا اتصال دستگاه حامل موجود خود را رها کنند تا در عوض به StingRay متصل شوند ، به اپراتورهای دستگاه اجازه می دهد تا مکالمات و متون ساخته شده توسط این تلفن ها ، حرکات آنها و تعداد کسانی که متن می کنند را رصد کنند. و تماس بگیر

از آنجا که StingRays شعاعی حدود ۱ کیلومتر دارد ، تلاش برای نظارت بر گوشی یک مظنون در یک مرکز شهر شلوغ می تواند هزاران تلفن در حال ضبط باشد.

تا اواخر سال ۲۰۱۵ ، برای ردیابی گوشی همراه مجهز به StingRay نیازی به حکم نداشت. در حال حاضر ، در حدود دو کشور از استفاده از فناوری استراق سمع ممنوع است مگر اینکه در تحقیقات جنایی ، هنوز بسیاری از آژانس ها ضمانت استفاده از آنها را دریافت نمی کنند.

احتمال

در حالی که یک شهروند معمولی هدف یک عملیات StingRay نیست ، نمی توان دانست که چه کاری با داده های غیرقانونی و ضبط شده از غیر اهداف انجام می شود ، به لطف آژانس های فدرال محکم.

چگونه از خود محافظت کنید

- از برنامه های پیام رسانی و پیام های رمزگذاری شده و تماس صوتی استفاده کنید ، به ویژه اگر وضعیتی را وارد کنید که می تواند مورد علاقه دولت باشد ، مانند اعتراض. سیگنال (رایگان ، iOS / Android ) و Wickr Me (رایگان ، iOS / Android ) پیام ها و تماس ها را رمزگذاری می کنند ، از اینکه هرکسی از ارتباط یا ارتباط شما جلوگیری کند ، جلوگیری می کند. ویسنوویسکی گفت ، بیشترین رمزگذاری در استفاده قابل شکست نیست و یک تماس تلفنی برای رمزگشایی ۱۰-۱۵ سال طول می کشد.

ویسینسکی می گوید: “مسئله چالش برانگیز این است که آنچه پلیس قدرت قانونی برای انجام آن دارد ، هکرها می توانند همین کار را انجام دهند.” ما دیگر در حوزه فناوری نیستیم که میلیون ها دلار هزینه دارد و فقط ارتش به آنها دسترسی دارد. افرادی که قصد مداخله در ارتباطات را دارند ، توانایی انجام این کار را دارند. “هک گوشی ، هک شدن گوشی ، علائم هک شدن گوشی

از خودی های امنیتی گرفته تا افراد با تکنولوژی کمتر ، بسیاری از افراد در حال حاضر از ارتباطات سنتی و بدون رمز عبور فاصله می گیرند – و شاید در طی چند سال ، غیرقابل تصور باشد که ما تا به حال اجازه داده ایم تا مکالمات و اطلاعات خصوصی مان از طریق اتر محافظت نشده پرواز کنند.

هک شدن گوشی :

علائم هک شدن گوشی چیست و از کجا بفهمیم هک شده ایم؟ … این علائم با یکدیگر بررسی خواهیم نمود تا مطمئن شویم که آیا گوشی ما هک شده است یا خیر؟

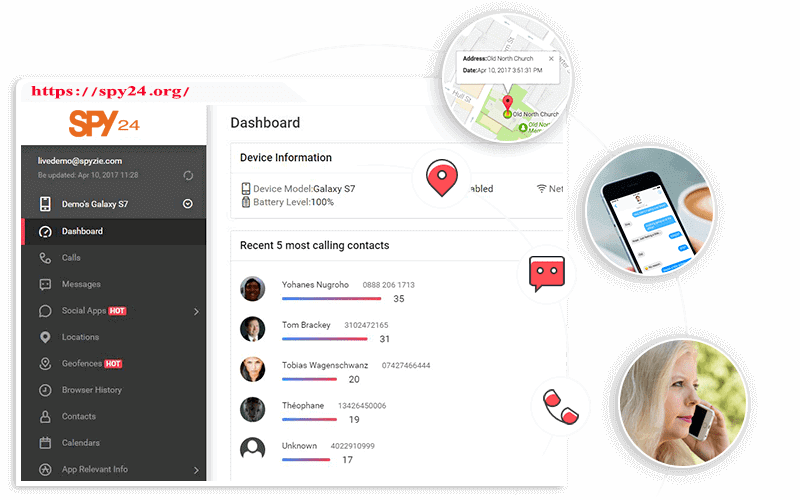

برنامه SPY24 :

که اولین مورد از قوانین سایت و مهمترین آن مقابله با هک میباشد و هر گونه سو استفاده و استفاده نادرست از آموزش ها و برنامه های وبسایت SPY24 بر عهده کاربر می باشد.

سامانه مراقبت از خانواده (SPY24) نام یک نرم افزار موبایل با نصب و فعالسازی بسیار ساده می باشد که به والدین امکان کنترل و مدیریت فعالیت فرزندان در شبکه های مجازی موبایلی را می دهد.

در زیر می توانید برخی از امکانات برنامه SPY24 را مشاهده نمایید:

- نظارت بر تماس ها و پیامک ها به همراه تاریخ و زمان

- گزارش پیام های تلگرام ، اینستاگرام ، واتس اپ و…

- موقعیت لحظه مستمر و مسیر های پیموده شده

- وب سایت های بازدید شده و برنامه های اجرا شده

- با قابلیت پنهان سازی ۱۰۰ درصد برنامه و مدیرت راه دور

- امکان مسدود سازی وب سایت ها، برنامه ها و مخاطبین از راه دور