هک آیفون

هک آیفون

“آیا کسی می تواند هک آی فون من می آیفون هک شود؟ من در حال جاسوسی بر روی آی فون من هک؟”

آیا تا به حال هر یک از این نگرانی بود؟ آیا تا به حال از خودتان این سوالات پرسیده؟ این احتمال بسیار زیاد است که شما باید. با پیشرفت بزرگ فن آوری اطلاعات، اطلاعات و ارزش ترین دارایی های یک هستند دیگر در فضاهای فیزیکی نگه داشته، بلکه بر روی کامپیوتر و در ‘ابر. ما را از شنیدن اخبار در مورد نشت مشهور، و نشت نوار، و نشت از عکس گوناگون مشهور. طبیعی است که ما را به تعجب می کنم، “می تواند آیفون را هک می شود؟”، و یا “کسی که می تواند هک آیفون من؟”

-

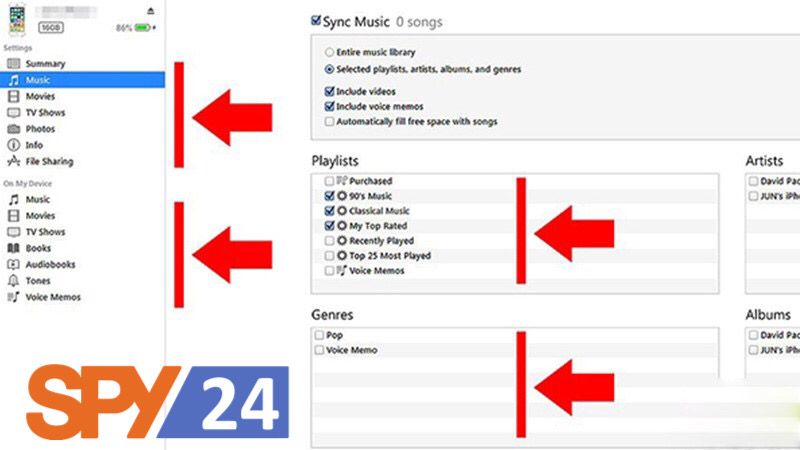

انتقال فایل از آیفون به کامپیوتر

محصولات اپل همواره به امنیت بالا و دسترسی محدود به گوشی معروف بوده اند و بسیاری از کاربران معتقد هستند که این امر بسیار سختگیرانه بوده و از دسترسی به اطلاعات شخصی جلوگیری می کند. در حقیقت، اپل راه های محدودی برای انتقال اطلاعات و دسترسی به اطلاعات شخصی باقی گذاشته است. بسیاری از کاربران اپل می خواهند عکس ها…

بیشتر بخوانید » -

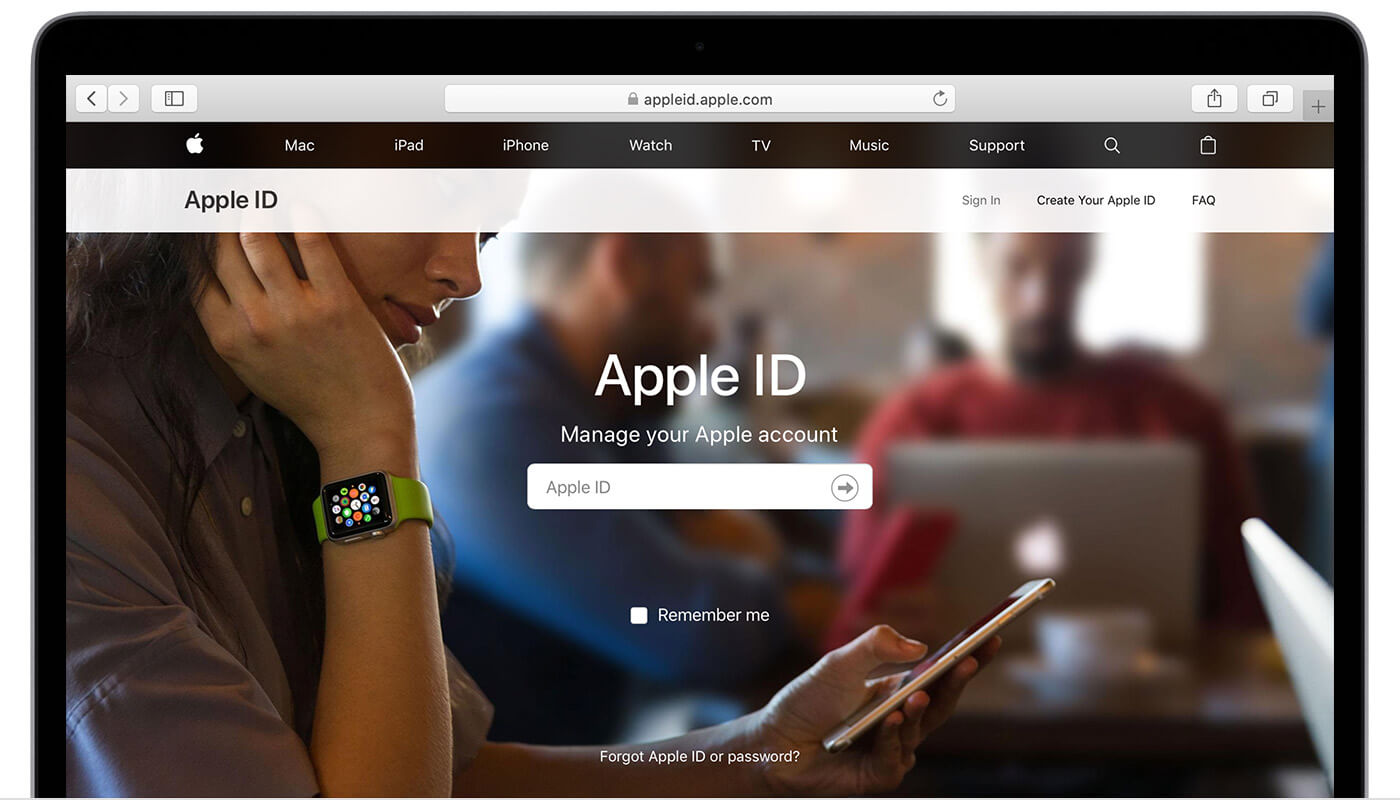

هک اپل ایدی : هکرها به چه اطلاعاتی دست میابند ؟

چرا باید هک اپل ایدی را جدی بگیریم ؟ اصولا هک دو دلیل دارد یا سوء استفاده از اطلاعات شما یا برای سرگرمی. دلایل هک اپل ایدی نیز از این موارد جدا نیست فقط نوع اطلاعات مورد دستبرد تفاوت دارد . ابتدا با تعریفی از اپل ایدی و دانستن اهمیت آن به موضوع اصلی می پردازیم. تعریف مختصری از اپل…

بیشتر بخوانید » -

بهترین راه و روش برای جلوگیری از هک اپل ایدی

واقعیت غم انگیز :اپل ایدی هک شد بسیاری از کاربران میپرسند: « برای جلوگیری از هک اپل ایدی چه کنیم ؟». خیلی تلخ است که حتی یک دستگاه از ربوده شدن در امان نیست. مهم نیست که رویه های اپل چقدر قدرتمند هستند، حلقه ضعیف در امنیت دستگاه تقریباً همیشه کاربر نهایی است. 6 نشانه ای که میگوید اپل ایدی(AppleID)به…

بیشتر بخوانید » -

هیچ چیز درباره هک اپل ایدی با لینوکس نمیدانید ؟

هک اپل ایدی با لینوکس را بیایید به شما یاد بدهیم نظارت بر تلفن همراه وظیفه ای است که این روزها به راحتی انجام می شود. به دلیل آسیبپذیریهای داخلی این دستگاههای تلفن همراه و در دسترس بودن برنامههای جاسوسی، هک کردن یک دستگاه آنقدرها که به نظر میرسد دشوار نیست. ابزارهای مختلفی وجود دارد که می توانید از آنها…

بیشتر بخوانید » -

آیا میدانید هک اپل ایدی با شماره IMEI چگونه انجام میشود ؟

چرا هک اپل ایدی با شماره IMEI برای هکر ها مهم است ؟ هکر ها چه چیزی نیاز دارند برای هک تلفن هر شخصی هرگونه بی احتیاطی ما در نگه داشتن اطلاعات باعث می شود که خطر هک را برای دستگاههای خودمان و به دنبال آن اطلاعات ما و حتی ضرر های مالی و … را به دنبال داشته باشد.…

بیشتر بخوانید » -

چگونه اسپاتیفای ویندوز را هک کنیم؟

هک اسپاتیفای ویندوز مشترکین رایگان Spotify نمی توانند به صورت آفلاین به موسیقی Spotify گوش دهند. و باید وقفه تبلیغات را تحمل کنند. در نتیجه، افراد بیشتری مشتاق دریافت ویندوز و مک کرک شده Spotify برای باز کردن این محدودیتها هستند. ما در این مقاله این پرسش شما را پاسخ خواهیم داد: چگونه اسپاتیفای ویندوز را هک کنیم؟ البته، ارتقاء…

بیشتر بخوانید » -

چگونه بفهمیم اپل ایدی ما هک شده است؟

تشخیص هک شدن اپل ایدی با تذکراتی که هروزه پلیس فتا به ما در باره امنیت فضای سایبری می دهد، نگرانی هایی در باره سلامت دستگاههای ارتباطی ما برای ما پیش می آید و اولین پرسش ما این خواهد بود، آیا دستگاه ما امنیت دارد. در این مقاله ما می خواهیم بدانیم چگونه بفهمیم اپل ایدی ما هک شده است؟…

بیشتر بخوانید » -

ابزارهک ایکلود

ابزار هک ایکلود شرکت اپل در سال 2011 که تکنولوژی icloud را معرفی کرد این تکنولوژی تا الان، به میلیونها نفر ارائه و از آن استفاده می کنند. این تکنولوژی در واقع یک دیسک مجازی است که فضای ذخیرۀ اضافه برای دارندگان گوشیهای آیفون مهیا میکندو این توانایی را دارد تا عکسها، فیلمها، پروندهها و باقی اطلاعات کاربر را در یک سرور…

بیشتر بخوانید » -

هک اسکرین شات گوشی

چگونه از هک واتساپ جلوگیری کنیم ؟ یکی از بزرگ ترین دغدغه های کاربران واتساپ جلوگیری از هک واتساپ می باشد که در این متن توضیح داده شده است.

بیشتر بخوانید »