آیا اینستاگرام من هک شده است؟!

آیا اینستاگرام من هک شده است؟!

الان دیگه همه اینستاگرام رو گوشی دارن و به شدت فراگیر شده الان موضوعی که زیاد مطرح میشه اینا که هک اینستاگرام امکان پذیره؟ اگه امکان پذیره چجوری اینستاگرام مارو هک میکند

هک اینستاگرام اتفاقی است که برای اکانت شما هم ممکن است بیفتد. در ادامه با مهم ترین روش های جلوگیری از هک شدن در اینستاگرام آشنا شوید و خطر از دست دادن اطلاعات ارزشمندتان را به حداقل برسانید.

صبح از خواب بیدار میشوید و دهها پیامک، تماس از دست رفته و پیام دایرکت اینستاگرام دارید. پیامها میگویند بنا به درخواست عاجزانهای که از دوستان و خانواده داشتید، برایتان اینترنتی جزوه خریدند و موجودی حساب بانکیشان تا ریال آخر تخلیه شده است! قلبتان همانند طبل نظامی میتپد و در اعماق وجودتان میدانید فقط یک توضیح برای این قضیه وجود دارد؛ هک اینستاگرام. هر قدر هم در انتخاب کلمه عبور، چیرهدست و خلاق باشید، باز هم احتمال هک اینستاگرام وجود دارد. در بخش نخست این مقاله با روشهای افزایش ایمنی اکانت آشنا میشویم و بعد به این میپردازیم که با اکانت هک شده چه باید کرد.

-

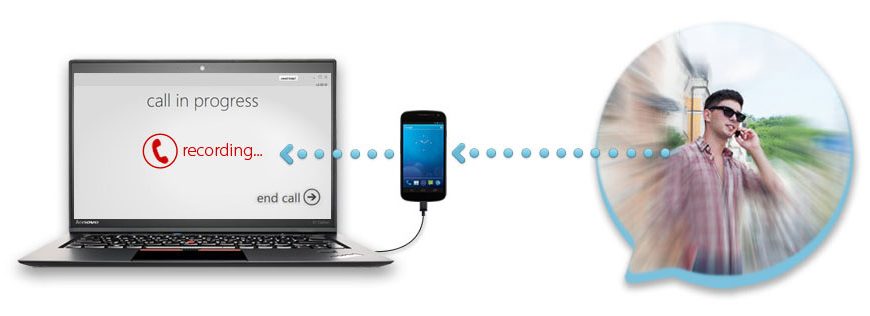

چگونه یک موبایل را هک کنیم – برنامه SPY24 (جلوگیری از هک موبایل)

آموزش هک گوشی از راه دور به همراه معرفی برنامه هک اگر ما در گوگل شروع به جستجوی عباراتی همچون هک گوشی یا هک موبایل نماییم با تعداد بسیار زیادی از صفحات روبرو می شویم که هر کدام به نوعی سعی در آموزش هک به روش های مختلفی دارند. اما سوالی که ممکن است. چگونه یک موبایل را هک کنیم ؟ معرفی…

بیشتر بخوانید » -

آموزش نفوذ به اندروید از طریق باز بودن پورت adb با ابزار PhoneSploit

آموزش نفوذ به اندروید از طریق باز بودن پورت adb با ابزار PhoneSploit سلام خدمت تمامی کاربران عزیز وبسایت تیم امنیتی SPY24 سیستم عامل اندروید ، سیستم عاملی بسیار پرطرفدار در بین مردم سرتاسر دنیا هست و در ایران هم افراد بسیار زیادی از این سیستم عامل استفاده میکنن ، بحث هک کردن اندروید همیشه پرطرفدار بوده و افراد زیادی علاقه مند به یادگیری…

بیشتر بخوانید » -

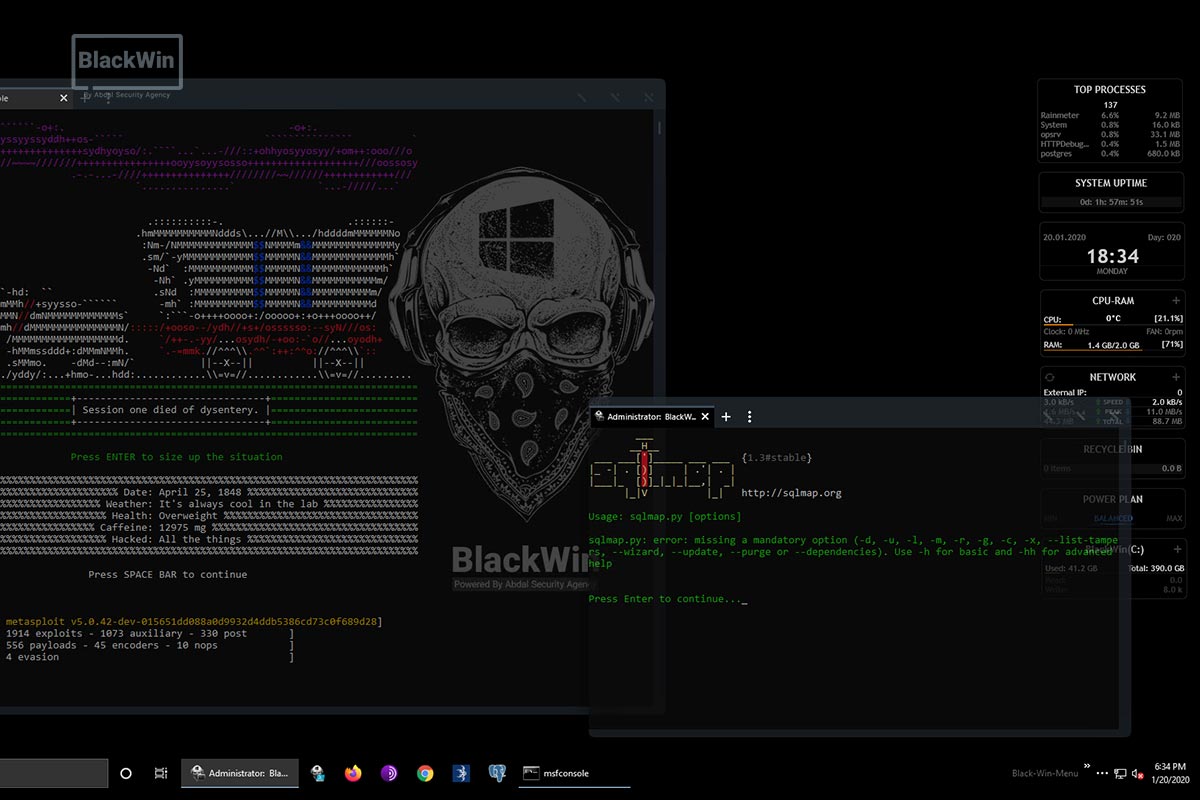

سیستم عامل های هکر ها برای تست نفوذ و امنیت هک ویندوز 10 Kali Windows

پس از مدتها بررسی و آماده سازی امکانات جهت تولید سیستم عامل های هکر ها ، هم اکنون مفتخریم تا اولین سیستم عامل هک ایرانی بر پایه ویندوز در جهان را به شما معرفی نماییم . نام این سیستم عالم Kali Windows است . ما قصد داشتیم تا نسخه ویندوزی کالی لینوکس را انتشار دهیم و مدیریت این پروژه را…

بیشتر بخوانید » -

فهرست کامل فیلمهای با موضوع هک و امنیت با لینک دانلود

فهرست کامل فیلم های با موضوع هک و امنیت ما از خوانندگان خود درخواست کرده ایم که اگر چند فیلم خوب، در زمینه ی امنیت سایبری می شناسند، به ما معرفی کنند. بنابراین ویراستاران ما مجموعهایی جمع آوری شده از آنها در فهرستی آماده کرده اند. اگر فیلمهایی که انتخاب کردهایم هستهی مرکزی آن در خصوص هک کردن است. دیگر فیلمها یا کارکتر مشخص…

بیشتر بخوانید » -

نرم افزار کنترل گوشی همسر برنامه SPY24 بهترین اپلیکیشن سال ۲۰۲۰

چگونه گوشی همسرم را کنترل کنم نرم افزار کنترل گوشی همسر کنترل نامحسوس گوشی هک گوشی همسر و فرزندان به صورت مخفی ممکن است شرایط کاری یا زندگی خصوصی شما ایجاب کند که همیشه کارمندان یا اعضای خانواده خود را کنترل نمایید و احتمالا اولین راهی که برای کنترل به ذهنتان می رسد، هک گوشی همسر ، فرزند و یا کارمندانتان می…

بیشتر بخوانید » -

اموزش نصب کالی لینوکس (سیستم مورد علاقه هکرها) روی اندروید

اموزش نصب کالی لینوکس (سیستم مورد علاقه هکرها) روی اندروید با سلام خدمت دوستان میخوام براتون اموزش نصب کالی لینوکس (سیستم مورد علاقه هکرها) روی اندروید رو یادتون بدیم… خب دوستان اینم اموزشش راهنمای نصب کالی در اندروید نیاز به اندروید بالای2.1 و نیاز به دسترسی روت root دارد در قدم اول linux Deploy را نصب می کنیم سپس ایمیج کالی را از اینجا kali…

بیشتر بخوانید » -

کنترل موبایل همسر جاسوسی مکالمات و پیامک های گوشی های تلفن همراه دوستانتان

یکی دیگر از نرمافزارهای فارسی زبانی کنترل گوشی همسر سامانه SPY24 که به خانوادهها و والدین کمک میکنند تا فرزندانشان را از آسیبهای ناشی از مشاهده محتواهای نامناسب شبکههای اجتماعی، وبگاهها و نرمافزارها محافظت کند و دسترسی آنها به اینگونه موارد را مسدود سازند، سامانه مراقبت از خانواده (Super Family Protector) است. قابلیتهای این نرمافزار به شرح زیر است: هک…

بیشتر بخوانید » -

نصب 2 ابزار تست نفوذ در ترموکس Termux

نصب 2 ابزار تست نفوذ در ترموکس همانطور که می دانیم که سیستم عامل لینوکس یکی از بهترین پلت فرم ها در زمینه آزمایش های تست نفوذ است. اما افرادی هستند که نمیتوانند سیستم های خود را (لپ تاپ یا کامپیوتر شخصی) در همه جا حمل کنند. و یا افرادی که توان مالی خریدن سیستم را نداند. برای تمام این مشکلات، راه…

بیشتر بخوانید » -

روش های اقدام بعد از هک شدن ایمیل – هک ایمیل

چهار اقدام بعد از هک شدن ایمیل – هک ایمیل در این بخش با مقاله چهار اقدام بعد از هک شدن ایمیل تان در خدمت شما عزیزان خواهیم بود. آن چه که باید در مورد امنیت اینستاگرام بدانید اگر کسی از دوستان شما به شما بگوید که از سوی شما ایمیل هایی ناشناخته و عجیب و یا صفحات اجتماعی آنها توسط پست…

بیشتر بخوانید »