فناوری

راهنمایی فناوری

فناوری یک ابزار وبلاگ نویسی مورد علاقه من است و من راهنمایی ها و ترفندها را برای استفاده از وردپرس در اینجا به اشتراک می گذارم.

-

بهترین راه های جلوگیری از هک شدن وای فای مودم های ایرانسل

همانگونه که میدانید Upstream مودم های 4G ایرانسل حدود ۱۵۰ مگابیت بر ثانیه است که تقریباً سرعت دانلود آن ۱۸ مگابایت می گردد. اما دریافت چنین سرعتی بستگی بهاین موضوع دارد که آیا مکان شما نزدیک به یک کدام از دکل های 4G ایرانسل باشد یا این که نه. حال فرض فرمایید کسی بتواند با استفاده از برنامههای Wifi Hacker…

بیشتر بخوانید » -

اسکریپت چیست و کاربرد اسکریپت (script)

اسکریپت چیست ؟ یک برنامه یا کد نوشته شده با استفاده از یک زبان برنامه نویسی است که اجازه می دهد تا کنترل خاصی از یک یا بسیاری از نرم افزارها داشته باشید این زبان ها در اصل نمونه کوچک شده زبان های مادر خود هستند. تعدادی از فرامین و امکانات زبان های برنامه نویسی بزرگ در این زبان حذف…

بیشتر بخوانید » -

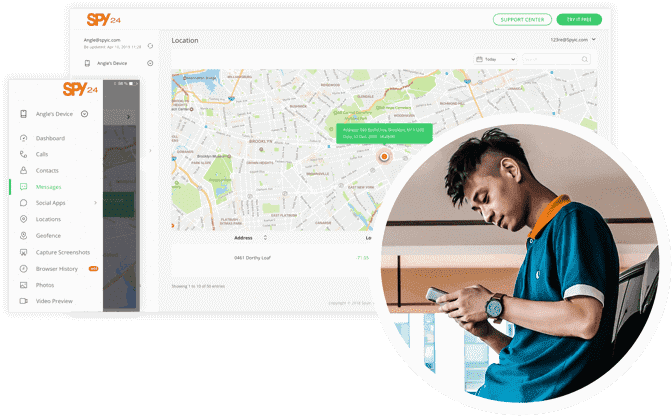

هک گوشی با برنامه SPY24

هک گوشی با برنامه SPY24 برنامه ردیابی و کنترل نامحسوس گوشی ، برنامه SPY24 ، سامانه مراقبت از خانواده , اپلیکیشن کنترل گوشی دیگران , سلام و عرض ادب و خسته نباشید معرفی برنامه SPY24 برنامه ردیابی و کنترل نامحسوس گوشی برنامه ردیابی و کنترل نامحسوس گوشی موبایل و تبلت از راه دور SPY24 چیست؟ SPY24 یک بسته نرم افزاری موبایل…

بیشتر بخوانید » -

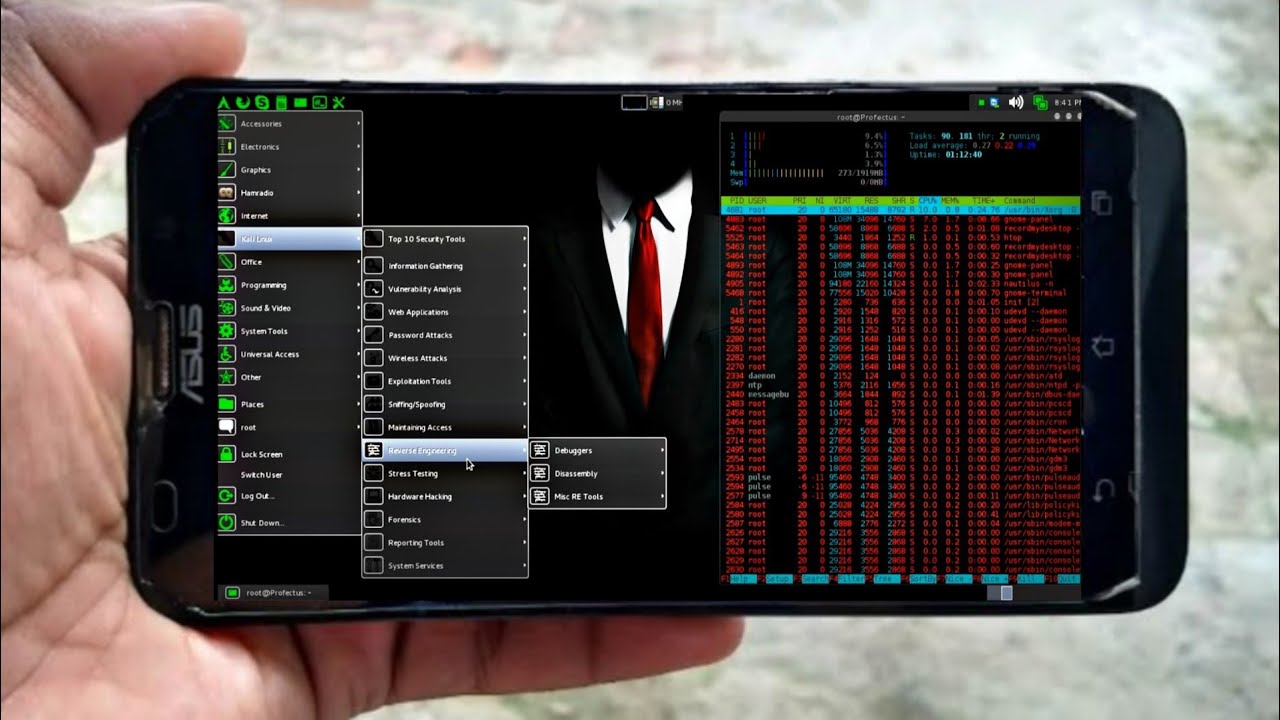

آموزش نصب متاسپلویت در اندروید

آموزش نصب متاسپلویت در اندروید ، متاسپلویت اندروید چیست ، pdf آموزش متاسپلویت ، متاسپلویت برای ویندوز ، متاسپلویت برای ویندوز ۱۰ متاسپلویت یک فریمورک و بستری برای توسعه اکسپلویت و کد های مخرب میباشد. این فریمورک شامل بیش از هزاران اکسپلویت و ابزار های جانبی برای تست نفوذ نفوذ و امنیت میباشد. وجود امکانات متعدد در این ابزار باعث…

بیشتر بخوانید » -

آموزش شکستن پروتکل Wpa2 با ابزار Fluxion

آموزش Fluxion شبکه های وایرلس دانلود برنامه هک وای فای امروزه بسیار به کارگیری می گردند به طوری که در هر خونه ای حداقل یک دستگاه وایرلس قرار دارد, به جهت دسترسی پذیری بسیار بالایی که شبکه های وایرلس دارن بیش تر در معرض خطر هستن در شرایطی که بخوام یه مثال بزنم فرض فرمایید یک شبکه وایرلس در خونتون…

بیشتر بخوانید » -

روش های هک کامپیوتر و نفوذ به آن و راه های جلوگیری

روش های هک کامپیوتر و نفوذ به آن و راه های جلوگیری ، هک کامپیوتر از راه دور ، هک کامپیوتر با فلش ، هک کامپیوتر با گوشی ، هک کامپیوتر با cmd واژه هک و جاسوسی، امروزه یکی از پرکاربردترین واژه ها در دنیای تکنولوژی می باشد. افراد بسیار زیادی به دنبال روش های هک و نفوذ به سیستم های کامپیوتری می…

بیشتر بخوانید » -

هک گوشی با لینوکس

هک گوشی با لینوکس ، هک گوشی با کالی ، آموزش کالی لینوکس ، کتاب آموزش هک با کالی لینوکس ، آموزش کالی لینوکس به زبان فارسی هک اندروید با کالی لینوکس۲ ساخت فایل اجرایی و بکدور اندروید با استفاده از متاسپلویت سلام خدمت همه علاقمندان به تست نفوذ اول از همه میگم که به این کار ها هک نمیگویند درواقع…

بیشتر بخوانید » -

Docker چیست؟ آشنایی و نصب داکر قسمت اول

دانلود داکر ، آموزش داکر ، docker iran استفاده از Docker برای کاربران حرفهای نرم افزار و شبکه ضروری است. ولی واقعا چرا Docker بسیار مهم است؟ امیدواریم در این سلسله پستهای Docker به اهمیت Docker پی ببرید. داکر خود را اینگونه معرفی میکند: Build any app, Ship any where, Run any where سوالی که مهم است و در ابتدا باید به آن پاسخ داد سوال…

بیشتر بخوانید » -

نرم افزار شنود صدا جلوگیری از ضبط مکالمه

نرم افزار شنود صدای محیط , نرم افزار شنود صدای اطراف , نرم افزار شنود صدای موبایل نرم افزار شنود صدا از طریق موبایل , شنود تلفن همراه توسط اپلیکیشن ها و نحوه جلوگیری از ضبط مکالمه شنود تلفن همراه به دلایل مختلفی توسط افراد مختلف صورت میگیرد. فرزند شاید ممکن است که بخواهید گوشی چک گوشی یا همسرتان در…

بیشتر بخوانید »